OMIGOD 漏洞使数以千计的Azure用户面临黑客攻击

Microsoft解决了Open Management Infrastructure (OMI)软件代理中的四个漏洞,这些漏洞可能会使Azure用户遭受攻击。

最近发布的2021年9月周二补丁安全更新解决了开放管理基础设施(OMI)软件代理中的四个严重漏洞,统称为OMIGOD,这些漏洞使Azure用户遭受攻击。以下是OMIGOD的缺陷列表:

CVE-2021-38647 -未经认证的RCE作为根用户(严重级别:9.8)

CVE-2021-38648 -特权升级漏洞(严重级别:7.8)

CVE-2021-38645 -特权升级漏洞(严重级别:7.8)

CVE-2021-38649 -特权升级漏洞(严重性:7.0)

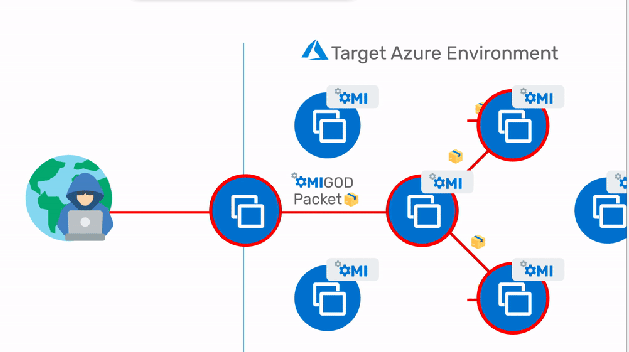

Wiz的研究团队报告了这些漏洞,攻击者可以利用OMIGOD漏洞远程执行代码或提升 Azure上运行的易受攻击的Linux虚拟机的权限。

研究人员估计,数以千计的Azure客户和数百万的终端可能面临被攻击的风险。

“当客户在他们的云中设置 Linux 虚拟机时,在他们启用某些Azure服务时,OMI代理会在他们不知情的情况下自动部署。除非打上补丁,否则攻击者很容易利用这四个漏洞升级为 root 权限并远程执行恶意代码(例如,加密文件以获取赎金)。” 专家发表的分析称。

“我们将这四组零日漏洞命名为“OMIGOD”,保守估计数以千计的Azure客户和数百万个端点受到影响。在我们分析的一小部分Azure租户样本中,超过65%的租户在不知不觉中处于危险之中。”

OMI是一个用C语言编写的开源项目,允许用户跨环境管理配置,它被用于各种Azure服务,包括Azure自动化、Azure Insights。

最严重的漏洞是一个远程代码执行漏洞,被追踪为CVE-2021-38647,它的CVSS得分为9.8。

未经身份验证的远程攻击者可以通过 HTTPS 向侦听易受攻击系统上的OMI的端口发送特制消息来利用此漏洞。

“使用单个数据包,攻击者只需删除身份验证标头即可成为远程机器上的 root。就这么简单。由于简单的条件语句编码错误和未初始化的auth结构的组合,任何没有 Authorization 标头的请求的权限默认为 uid=0、gid=0,即 root。当 OMI 对外暴露 HTTPS管理端口 (5986/5985/1270)时,此漏洞允许远程接管。”

Microsoft 发布了修补的OMI 版本(1.6.8.1),为了降低利用CVE-2021-38647 RCE进行攻击的风险,IT巨头建议限制对OMI侦听端口5985、5986、1270的网络访问。

系统漏洞是网络犯罪分子实施攻击的主要目标,系统漏洞的产生主要由代码缺陷引起,因此防范由代码安全问题引起的系统漏洞是减少受到网络攻击的关键。通常情况下大多数开发人员会在软件验收阶段采取SCA或DAST等安全检测手段,但这种方式从技术上来说检测到的代码路径少,代码覆盖率不全面,也无法触及所有源代码。在此基础上,通过静态代码安全检测,能够快速准确的检测所有代码级别可执行路径组合,在研发阶段发现并修复系统漏洞问题,为企业安全降低成本。

参读链接:

https://securityaffairs.co/wordpress/122254/hacking/omigod-flaws.html