开发一个网站,用户密码你打算怎么存储?

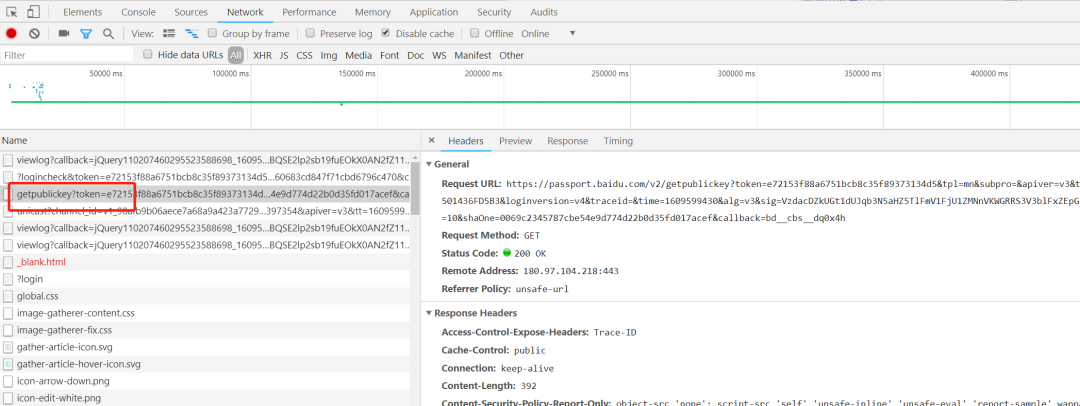

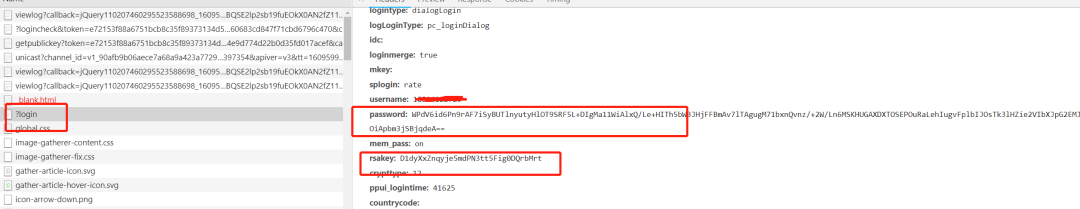

1. 如何安全地传输用户的密码

1.1 https 协议

「http的三大风险」

窃听/嗅探风险:第三方可以截获通信数据。 数据篡改风险:第三方获取到通信数据后,会进行恶意修改。 身份伪造风险:第三方可以冒充他人身份参与通信。

「https 原理」

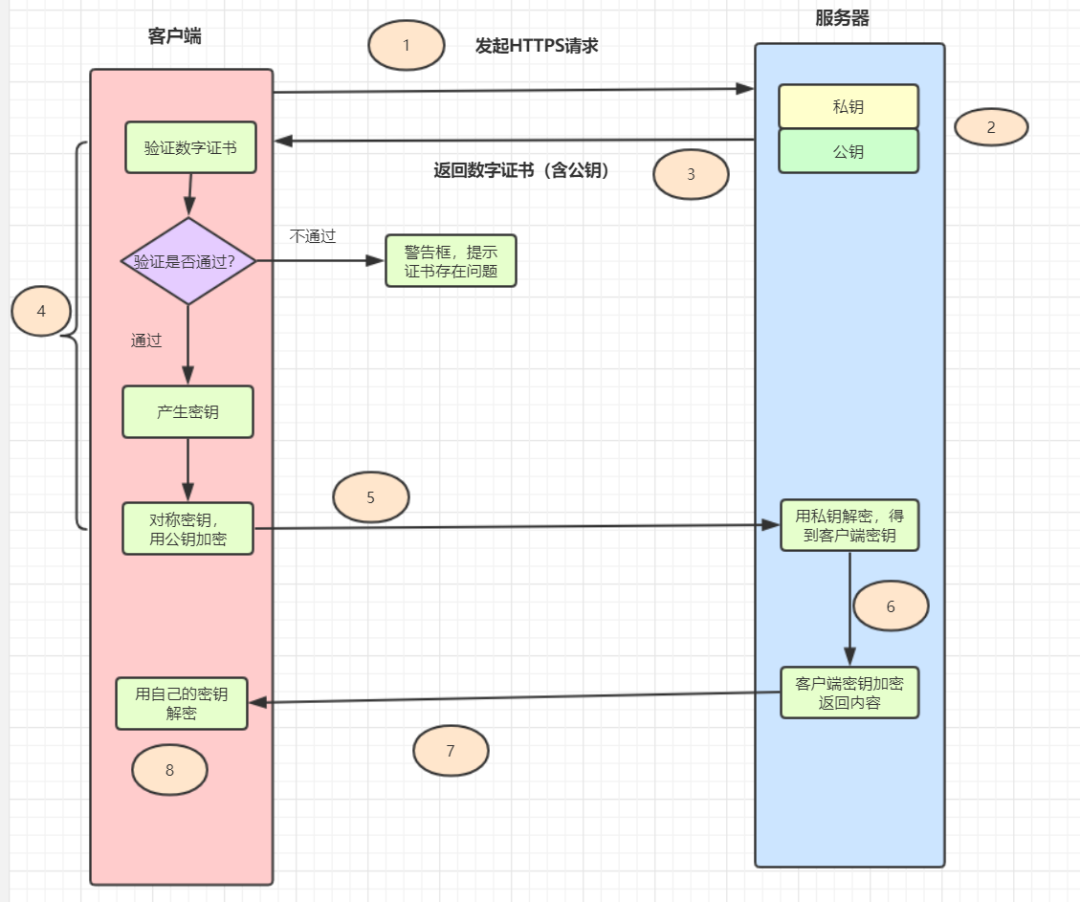

客户端发起https请求 服务器必须要有一套数字证书,可以自己制作,也可以向权威机构申请。这套证书其实就是一对公私钥。 服务器将自己的数字证书(含有公钥、证书的颁发机构等)发送给客户端。 客户端收到服务器端的数字证书之后,会对其进行验证,主要验证公钥是否有效,比如颁发机构,过期时间等等。如果不通过,则弹出警告框。如果证书没问题,则生成一个密钥(对称加密算法的密钥,其实是一个随机值),并且用证书的公钥对这个随机值加密。 客户端会发起https中的第二个请求,将加密之后的客户端密钥(随机值)发送给服务器。 服务器接收到客户端发来的密钥之后,会用自己的私钥对其进行非对称解密,解密之后得到客户端密钥,然后用客户端密钥对返回数据进行对称加密,这样数据就变成了密文。 服务器将加密后的密文返回给客户端。 客户端收到服务器发返回的密文,用自己的密钥(客户端密钥)对其进行对称解密,得到服务器返回的数据。

「https一定安全吗?」

比如,https 完全就是建立在证书可信的基础上的呢。但是如果遇到中间人伪造证书,一旦客户端通过验证,安全性顿时就没了哦!平时各种钓鱼不可描述的网站,很可能就是黑客在诱导用户安装它们的伪造证书! 通过伪造证书,https也是可能被抓包的哦。

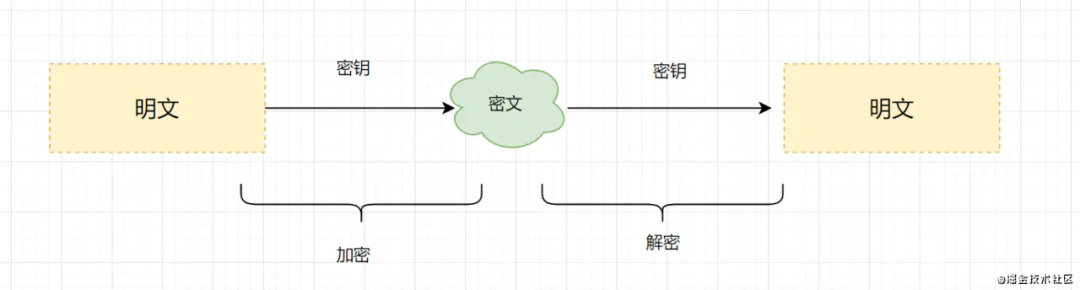

1.2 对称加密算法

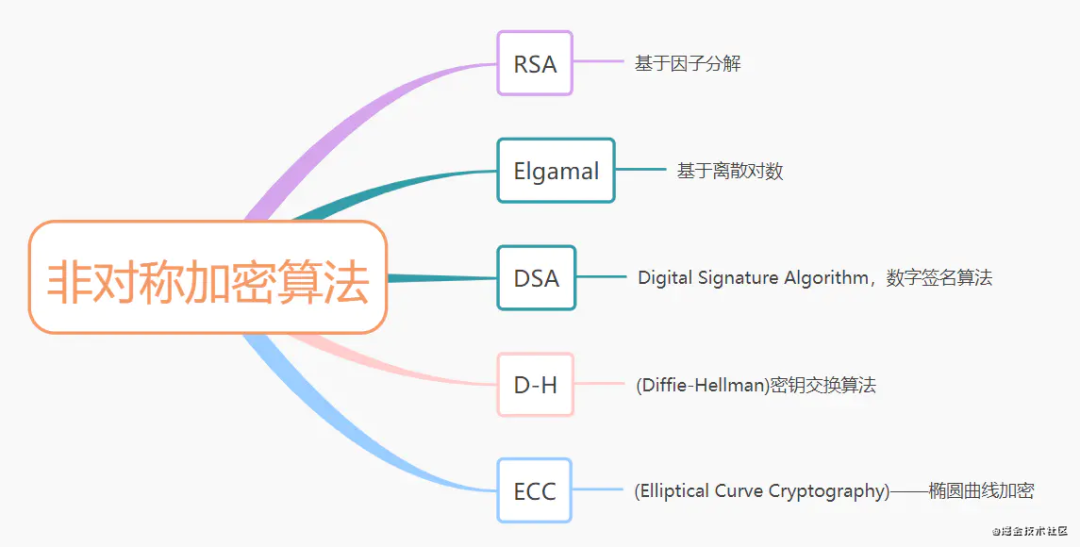

1.3 非对称加密算法

2. 如何安全地存储你的密码?

2.1 MD5摘要算法保护你的密码

public class MD5Test {

public static void main(String[] args) {

String password = "abc123456";

System.out.println(DigestUtils.md5Hex(password));

}

}

0659c7992e268962384eb17fafe88364

2.2 MD5+盐摘要算法保护用户的密码

不能在代码中写死盐,且盐需要有一定的长度(盐写死太简单的话,黑客可能注册几个账号反推出来) 每一个密码都有独立的盐,并且盐要长一点,比如超过 20 位。(盐太短,加上原始密码太短,容易破解) 最好是随机的值,并且是全球唯一的,意味着全球不可能有现成的彩虹表给你用。

2.3 提升密码存储安全的利器登场,Bcrypt

public class BCryptTest {

public static void main(String[] args) {

String password = "123456";

long md5Begin = System.currentTimeMillis();

DigestUtils.md5Hex(password);

long md5End = System.currentTimeMillis();

System.out.println("md5 time:"+(md5End - md5Begin));

long bcrytBegin = System.currentTimeMillis();

BCrypt.hashpw(password, BCrypt.gensalt(10));

long bcrytEnd = System.currentTimeMillis();

System.out.println("bcrypt Time:" + (bcrytEnd- bcrytBegin));

}

}

md5 time:47

bcrypt Time:1597

3. 总结

因此,一般使用https 协议 + 非对称加密算法(如RSA)来传输用户密码,为了更加安全,可以在前端构造一下随机因子哦。 使用BCrypt + 盐存储用户密码。 在感知到暴力破解危害的时候,「开启短信验证、图形验证码、账号暂时锁定」等防御机制来抵御暴力破解。

Reference

如何正确保存和传输敏感数据?:https://time.geekbang.org/column/article/239150

[2]如何加密传输和存储用户密码:https://juejin.cn/post/6844903604944371726#heading-8

好文推荐

华为奇葩面试题:一头牛重800公斤一座桥承重700公斤,请问牛怎么过桥?

Linus 怒斥反疫苗言论:TMD,蠢货

拜访了这位小哥的GitHub后,我失眠了

一键三连「分享」、「点赞」和「在看」

技术干货与你天天见~

评论