回复“书籍”即可获赠Python从入门到进阶共10本电子书

网址:

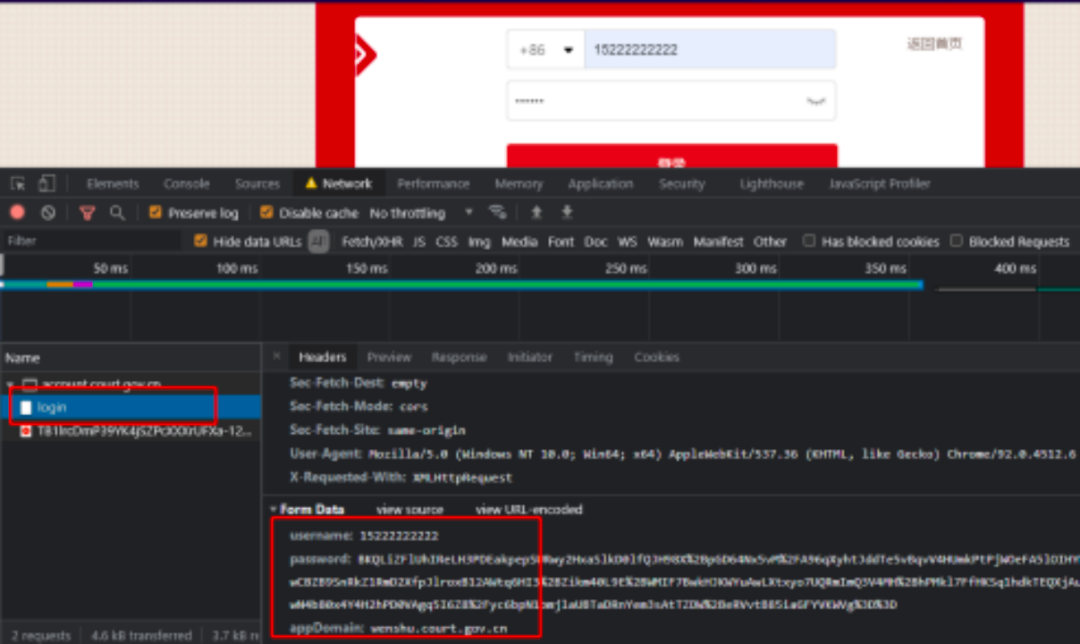

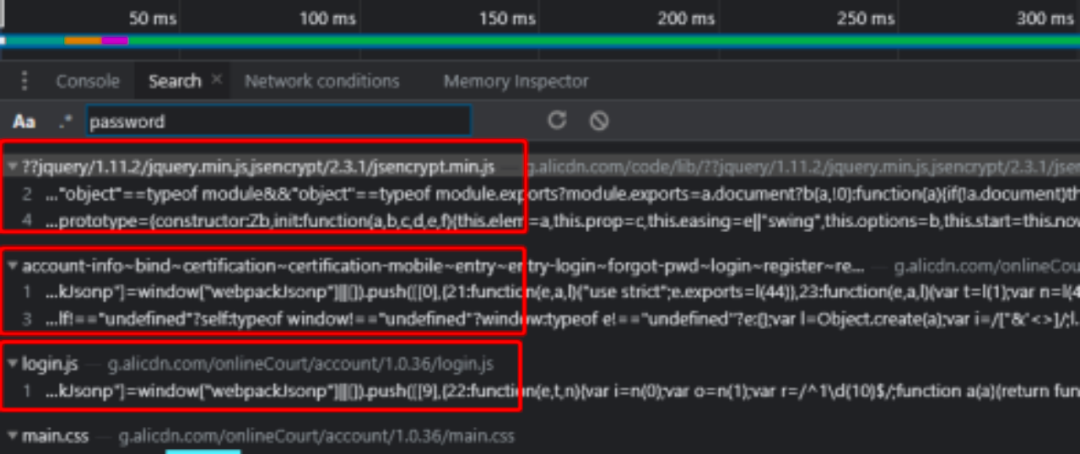

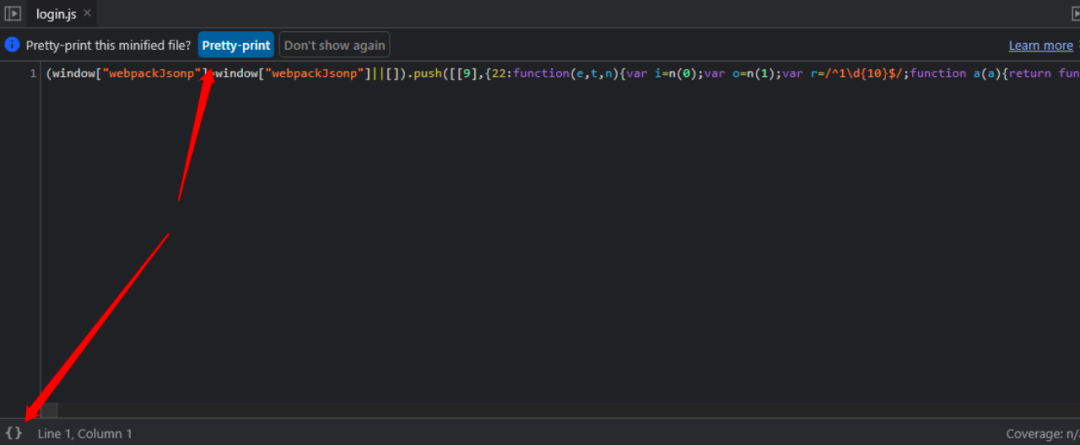

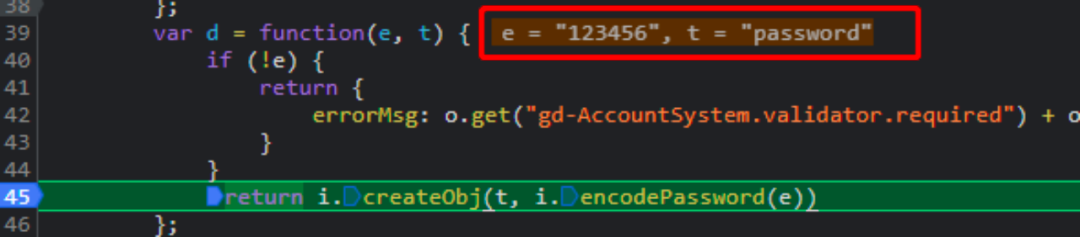

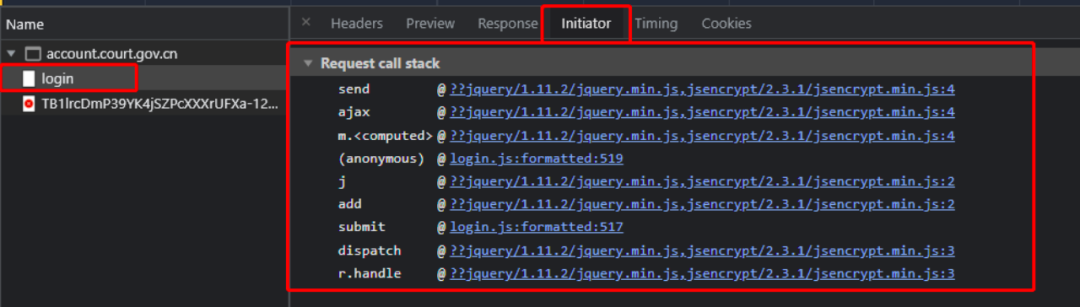

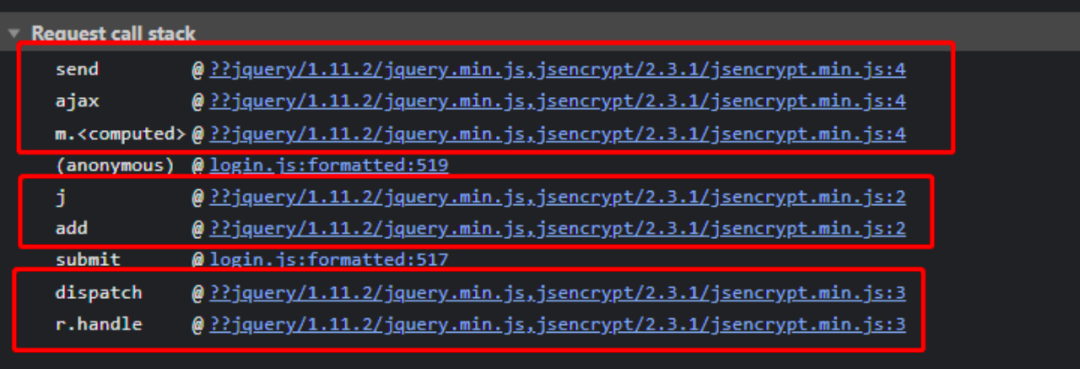

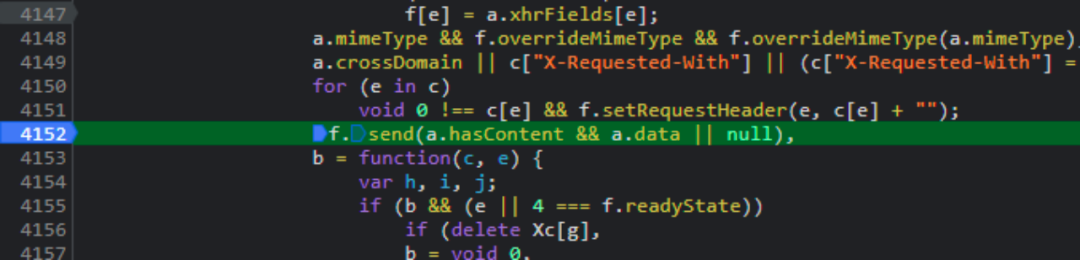

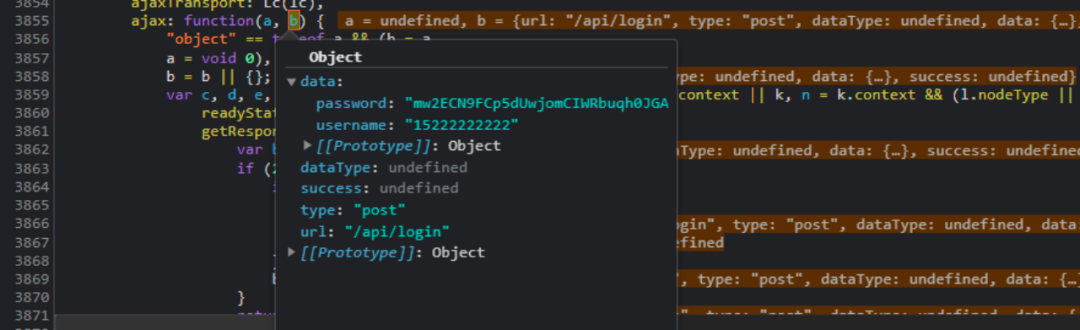

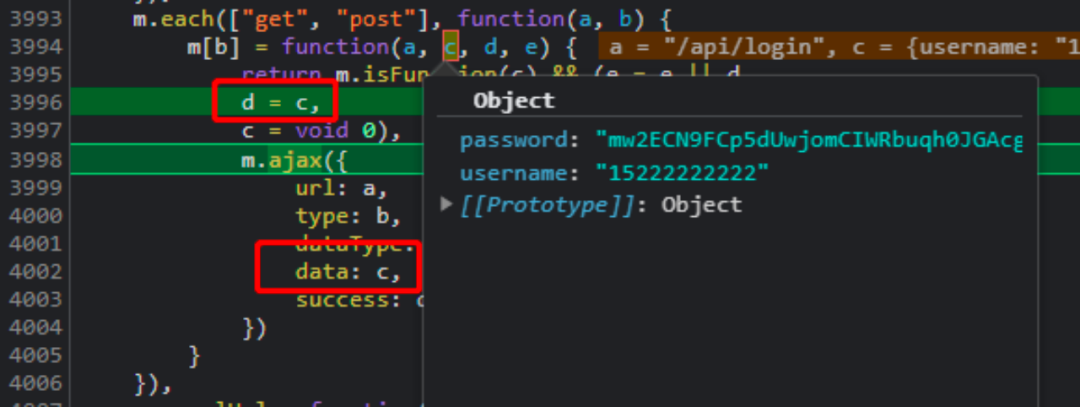

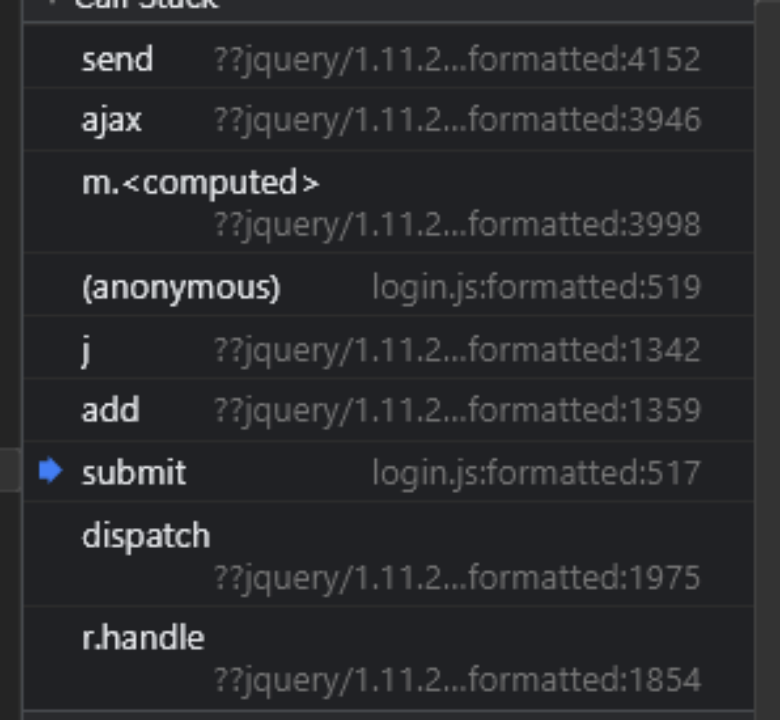

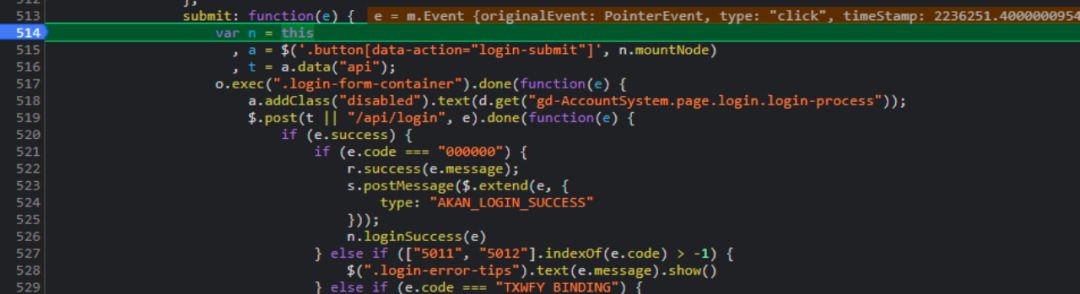

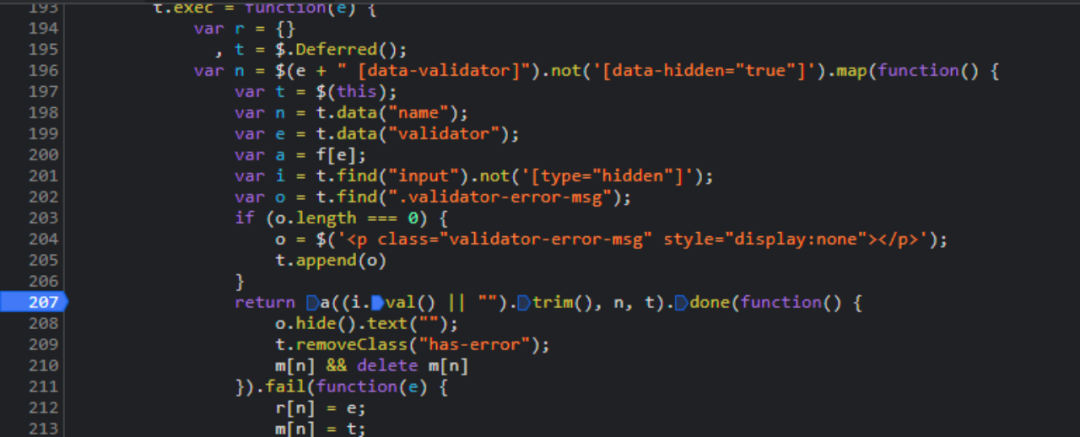

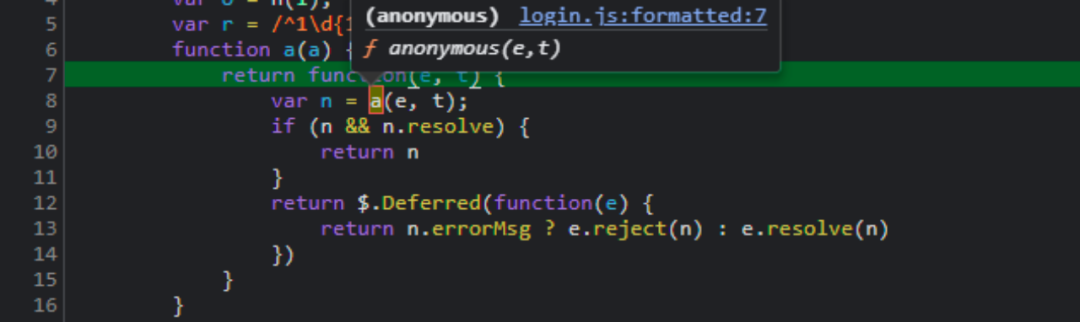

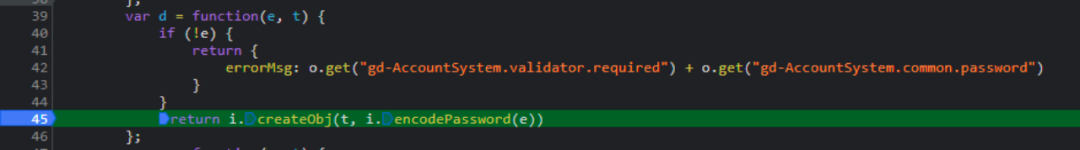

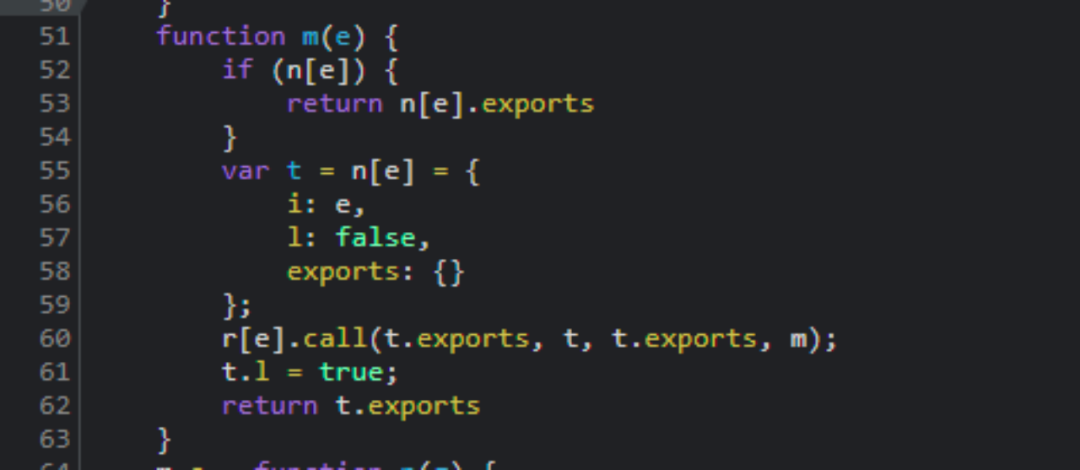

aHR0cHM6Ly93ZW5zaHUuY291cnQuZ292LmNuL3dlYnNpdGUvd2Vuc2h1LzE4MTAxMENBUkhTNUJTM0MvaW5kZXguaHRtbD9vcGVuPWxvZ2lu此时form data 中可以获取到 username、password、appDomain、wenshu.court.gov.cn这四个信息,老规矩先全局搜一波3. Login.js,点击文件进入(因为是登陆,所以看login)继续搜,现在有8处,在return处全部打上断点(其实就是45行)但是但是但是,直接搜到没有任何帮助,跟栈才是需要训练的基本功还是这个链接,进入initiator面板查看堆栈信息,一眼可见submit和add所以直接进send、再格式化代码、打上断点、点击登陆在send函数处 a.data里面有我们需要的密文,那么a是哪里来的,a是上面传进来的根据浏览器默认提示,data依然是传入的,继续往上跟

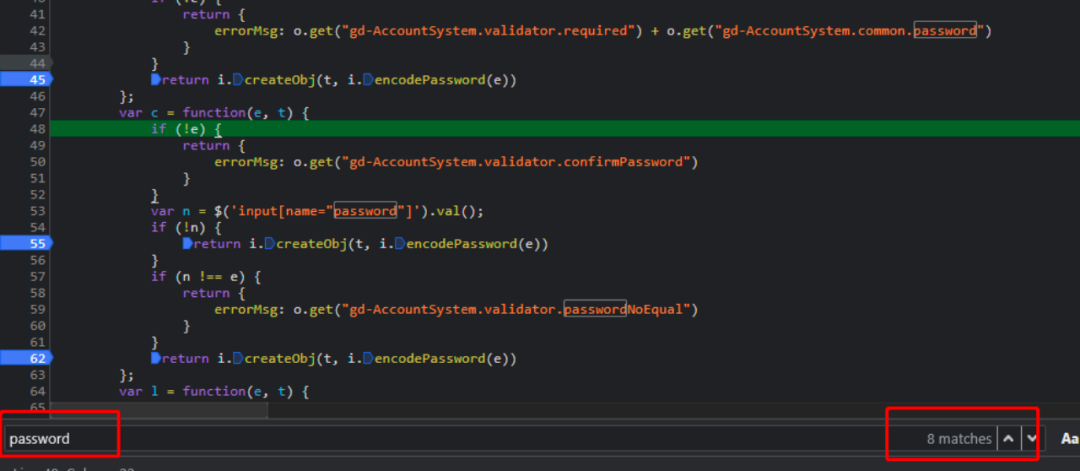

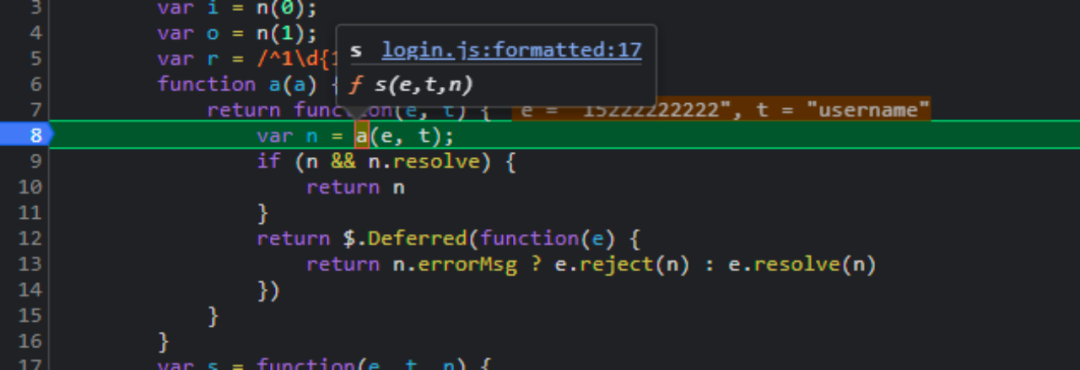

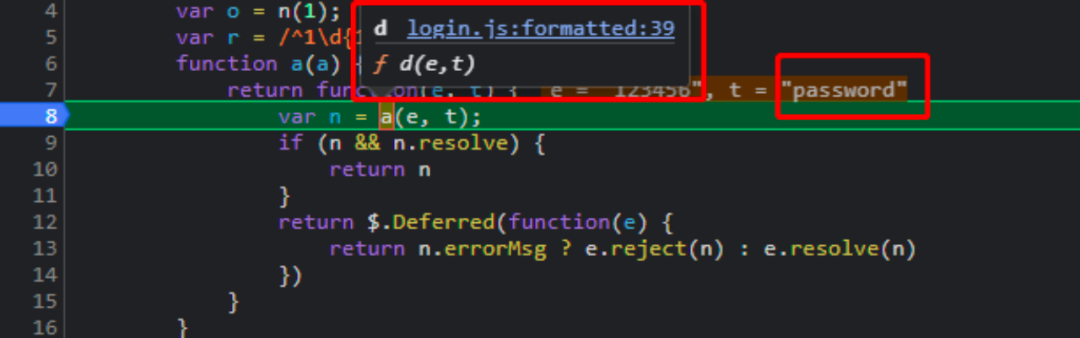

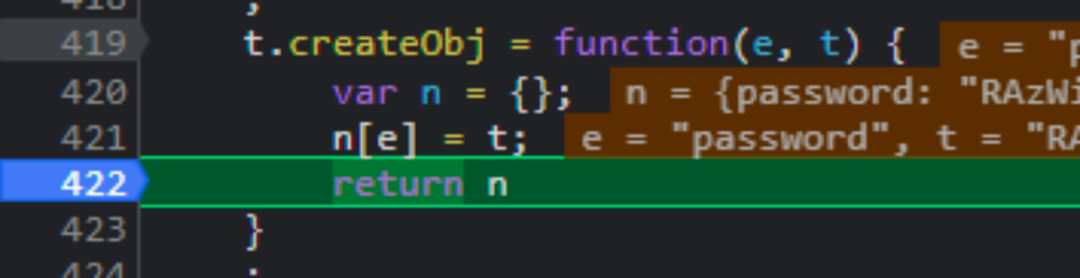

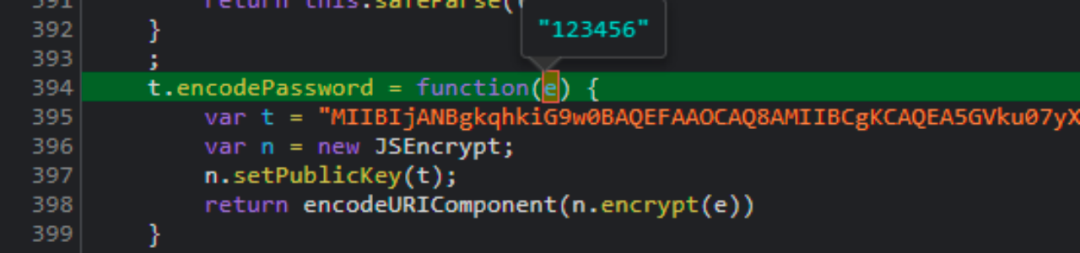

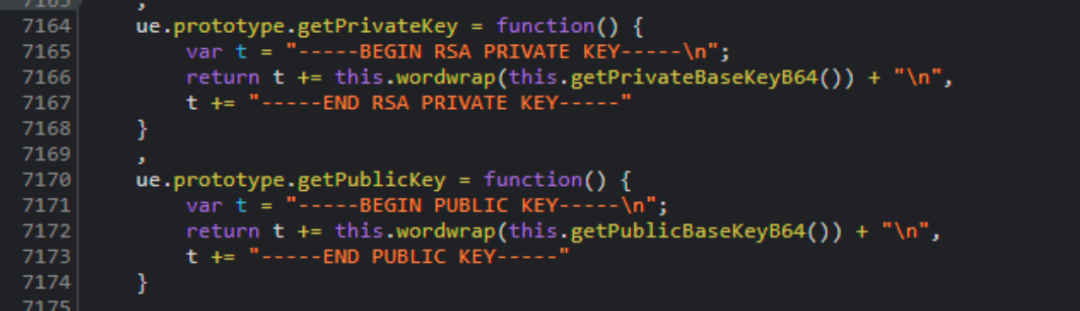

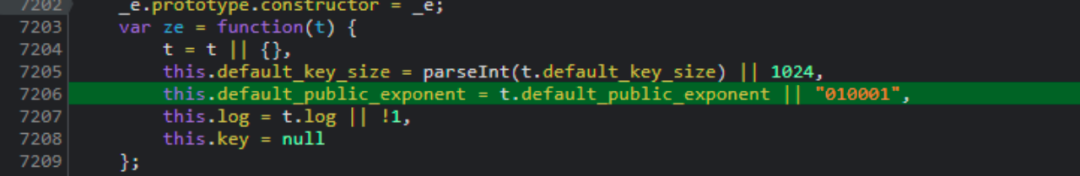

在这个位置上已经处于提交请求前,也没有密文是被传入的,大概率就是明文加密的关键行现在作用域就被断在了submit处,在post(519行)前,就是需要注意的跟进来之后,这个a函数发现无法跟进,其实还是作用域问题,那么第8行下断就可以跟进去了刚才还提示第7行,现在变成了17行,继续跟进去(参数提示是username,需要再断一下变成password)因为现在混淆代码越来越多,转码器使用的人也越来越多,代码不可读是常态,这种情况下经常搜不到,定位不到关键加密代码,跟栈就是唯一的基本功接下来i.createObj 和i.encodePassword分别查看就是返回一个对象,对象中的password就是密码加密看见n.setPublicKey(t),不用说var n = new JSEncrypt,肯定new的是RSA算法那当然就是RSA了,接下来可以断点分析分析,然后用py或者套js的标准加密库实现或者也可以按照webpack的扣代码手法把代码cv出来。小伙伴们,快快用实践一下吧!如果在学习过程中,有遇到任何问题,欢迎加我好友,我拉你进Python学习交流群共同探讨学习。

------------------- End -------------------

往期精彩文章推荐:

欢迎大家点赞,留言,转发,转载,感谢大家的相伴与支持

想加入Python学习群请在后台回复【入群】

万水千山总是情,点个【在看】行不行

/今日留言主题/

随便说一两句吧~~