请尽快升级!Chrome浏览器又发现了可远程攻击的高危漏洞

点击上方“python入门与进阶”,关注并“星标

每日接收Python干货!

来自 |扩展迷EXTFANS

超出范围的存储读取。

该漏洞可能允许攻击者通过HTML页面执行超出范围的内存访问,成功利用漏洞可能使攻击者能够在用户浏览器中执行任意代码。

并且,攻击者无需任何形式的身份验证。

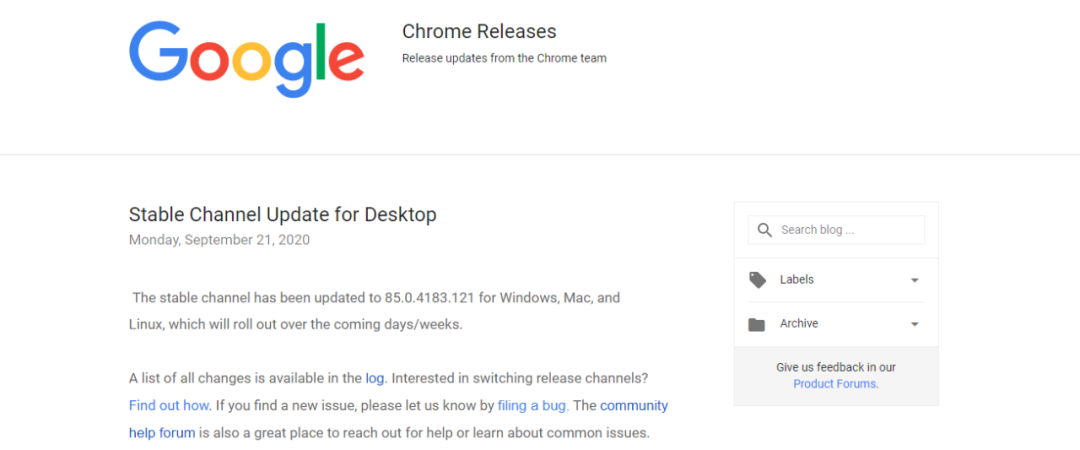

Chrome扩展中的政策执行不足。

攻击者可能诱使用户安装恶意Chrome扩展,从而突破浏览器的沙箱限制,直接对电脑进行攻击。(沙箱原理:Chrome将程序运行在一个单独隔离的空间内,从而避免程序对其他页面和数据造成破坏)

同上,攻击者可能诱使用户安装恶意Chrome扩展,从而突破浏览器的沙箱限制,直接对电脑进行攻击。

序列中的政策执行不足。

该漏洞可能允许攻击者通过特定的钓鱼网页执行越界内存访问。

Google Chrome和Chromium Web浏览器开发的开源JavaScript引擎V8中存在越界写入漏洞。

该漏洞可能使攻击者通过钓鱼页面执行越界内存访问。

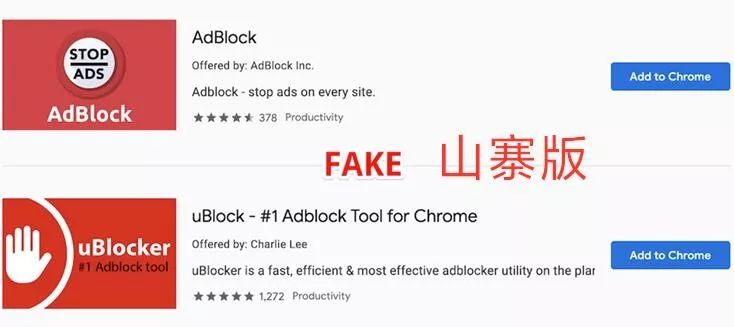

受影响产品和版本

Google Chrome 85.0.4183.121之前的版本会受到影响

Windows,Mac和Linux用户升级Chrome 85.0.4183.121版本可修复上述漏洞。

以非管理权限的用户身份运行软件,以减少攻击的影响。

不要访问不受信任的网站,或访问未知或不受信任的来源提供的链接。

--END-- 回复关键词「简明python」,立即获取入门必备书籍《简明python教程》电子版

回复关键词「爬虫」,立即获取爬虫学习资料

python入门与进阶 每天与你一起成长 推荐阅读

在看」的人都变好看了哦!

评论