分享 7 个和安全相关的 JS 库,让你的应用更安全

在JavaScript开发的世界中,安全性是保护应用程序免受潜在威胁和漏洞的至关重要。幸运的是,开源社区贡献了各种强大的安全库,可以加强JavaScript项目的安全性。在本文中,我们将探讨7个必要的JavaScript安全库,这些库都可以在GitHub上找到。

1. DOMPurify

这是GitHub上星标最多的库之一,拥有超过11k颗星星。这是一个强大的库,提供安全可靠的HTML过滤。它通过过滤不可信HTML和保护应用程序免受恶意用户输入来帮助防止跨站脚本攻击(XSS攻击)。

使用DOMPurify非常简单,可以通过以下步骤来实现:

1. 安装DOMPurify库

可以通过npm来安装DOMPurify库,命令如下:

npm install dompurify2. 导入DOMPurify库

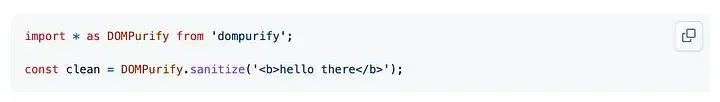

在需要使用DOMPurify的文件中,导入DOMPurify库,代码如下:

import DOMPurify from 'dompurify';3. 使用DOMPurify过滤HTML

使用DOMPurify库过滤HTML非常简单,可以直接调用DOMPurify.sanitize()方法,将需要过滤的HTML字符串作为参数传入即可。代码示例如下:

const dirtyHtml = '<script>alert("XSS Attack!");</script>';

const cleanHtml = DOMPurify.sanitize(dirtyHtml);

console.log(cleanHtml); // 输出:<span>alert("XSS Attack!");</span>以上代码会将`dirtyHtml`中的XSS攻击代码过滤掉,只保留安全的HTML标签和内容。

除此之外,DOMPurify还提供了一些高级用法,比如配置选项、自定义策略等。具体可以参考DOMPurify的官方文档。

https://github.com/cure53/DOMPurify

2. Helmet

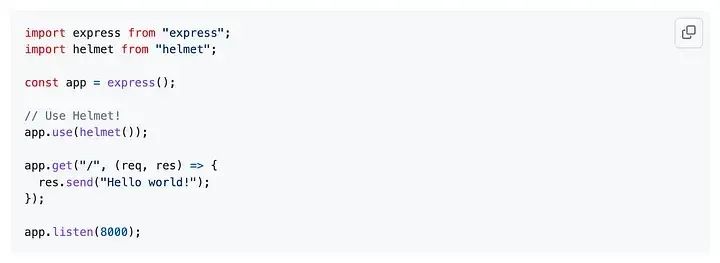

helmet 是一个用于保护 Express.js 应用程序的库,它帮助您通过设置 HTTP 头部来增加应用程序的安全性。它可以防止一些常见的 Web 安全漏洞,如跨站脚本攻击(XSS)、点击劫持、内容嗅探等。以下是 helmet 库的用法和代码示例:

1、首先,您需要在您的 Express.js 项目中安装 helmet 库,可以使用以下命令:

npm install helmet2、在您的 Express.js 应用程序中,导入 helmet 并将其应用于您的应用程序:

const express = require('express');

const helmet = require('helmet');

const app = express();

// 使用 helmet 中间件来增加安全性的 HTTP 头部

app.use(helmet());

// ...其他中间件和路由的设置...

// 启动服务器

const port = process.env.PORT || 3000;

app.listen(port, () => {

console.log(`Server is running on port ${port}`);

});

通过在应用程序中使用 helmet,它会自动设置一系列的 HTTP 头部,从而增强您的应用程序的安全性。以下是一些示例的设置:

防止跨站脚本攻击(XSS):

helmet 会设置 X-XSS-Protection 头部,帮助防止浏览器执行恶意注入的脚本。

禁止嗅探 MIME 类型:

helmet 会设置 X-Content-Type-Options 头部,防止浏览器嗅探 MIME 类型。

禁止点击劫持:

helmet 会设置 X-Frame-Options 头部,防止页面被嵌套在 iframe 中,从而减少点击劫持风险。

设置安全的传输策略:

helmet 会设置 Strict-Transport-Security 头部,强制使用 HTTPS 来保护敏感数据的传输。

这些只是 helmet 可以为您自动设置的一些安全性增强措施。通过使用 helmet,您可以轻松地提高您的 Express.js 应用程序的安全性,而无需手动编写大量的安全性相关代码。

https://github.com/helmetjs/helmet

3. Bcrypt

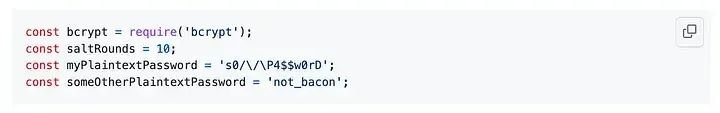

这是一个用于在 Node.js 应用程序中进行安全密码哈希的库。它使用了bcrypt算法,该算法旨在保护用户密码免受未经授权的访问。它在 GitHub 上有超过7千颗星。

以下是 bcrypt 库的用法和相关的代码示例:

1、首先,您需要在您的 Node.js 项目中安装 bcrypt 库,可以使用以下命令:

npm install bcrypt2、在您的 Node.js 应用程序中,导入 bcrypt 并使用它来进行密码哈希:

const bcrypt = require('bcrypt');

const saltRounds = 10; // 这是生成 salt 的轮数,可以根据需求进行调整

// 要哈希的原始密码

const plainPassword = 'mySecurePassword';

// 生成 salt,并使用 salt 对密码进行哈希

bcrypt.genSalt(saltRounds, (err, salt) => {

if (err) throw err;

bcrypt.hash(plainPassword, salt, (err, hash) => {

if (err) throw err;

// 此处的 hash 就是哈希后的密码,可以保存到数据库中

console.log('Hashed Password:', hash);

// 可以在这里进行密码校验

bcrypt.compare(plainPassword, hash, (err, result) => {

if (err) throw err;

if (result) {

console.log('Password is correct.');

} else {

console.log('Password is incorrect.');

}

});

});

});

在这个示例中,首先我们使用 bcrypt.genSalt() 函数生成一个 salt,然后使用 bcrypt.hash() 函数将原始密码和 salt 进行哈希,生成最终的哈希密码。您可以将这个哈希密码保存到数据库中。

当用户登录时,您可以使用 bcrypt.compare() 函数来比较用户输入的密码和数据库中的哈希密码,以进行密码验证。

https://github.com/kelektiv/node.bcrypt.js

4、jsrsSsign

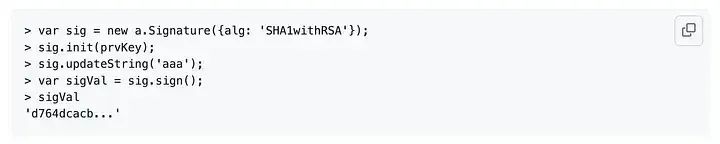

这个库实现了多种密码学标准和算法,如RSA、HMAC和X.509证书。它在处理数字签名和与证书相关的任务时非常有用,特别适用于Web应用程序。在GitHub上获得了超过3千颗星。

在当今数字时代,数据安全性至关重要。为了确保用户数据的保密性、完整性和可靠性,开发人员需要采取各种措施来应对安全挑战。在这个背景下,jsrsasign(RSA-Sign JavaScript Library)应运而生,作为一款强大的 TypeScript/JavaScript 库,支持 RSA/RSAPSS/ECDSA/DSA 签名/验证、ASN.1、PKCS#1/5/8 私钥/公钥、X.509 证书、CRL、OCSP、CMS SignedData、TimeStamp、CAdES JSON Web Signature/Token/Key 等一系列密码学功能,全面助力开发人员保护应用免受各种潜在的安全威胁。

您可以通过 Node NPM 或 Bower 进行安装,或者从多个 CDN 站点加载库。以下是一个简单的入门示例,展示了如何加载加密的 PKCS#5 私钥并进行签名操作:

// 导入 jsrsasign

var jsrsasign = require('jsrsasign');

var jsrsasignUtil = require('jsrsasign-util');

// 读取加密的私钥文件

var pem = jsrsasignUtil.readFile('z1.prv.p5e.pem');

var prvKey = jsrsasign.KEYUTIL.getKey(pem, 'passwd');

// 使用私钥对字符串 'aaa' 进行签名

var sig = new jsrsasign.Signature({ alg: 'SHA1withRSA' });

sig.init(prvKey);

sig.updateString('aaa');

var sigVal = sig.sign();

console.log('Signature:', sigVal);jsrsasign 提供了强大且灵活的密码学功能,助力开发人员在应用程序中实现数据的安全性和认证。其多功能性、易用性以及长期维护的特点,使其成为保护敏感信息和预防安全威胁的强有力工具。通过了解和掌握这个库,开发人员可以在应对各种安全挑战时信心倍增。

https://github.com/kjur/jsrsasign

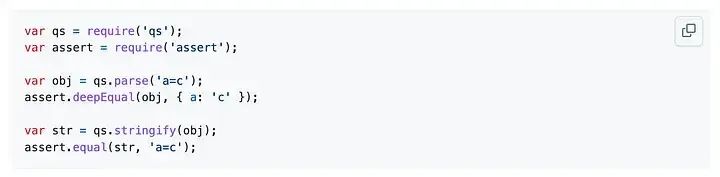

5. QS

这个库将帮助您在 JavaScript 中解析和序列化查询字符串。它通过正确处理查询参数并避免常见的解析漏洞,有助于防止HTTP参数污染(HPP)攻击。在GitHub上已获得超过7.5k颗星。以下是 qs 库的用法和相关的代码示例:

首先,在您的项目中安装 qs 库,可以使用以下命令:

npm install qs在您的 JavaScript 代码中,您可以导入 qs 并开始使用它来解析和序列化查询字符串:

const qs = require('qs');

// 解析查询字符串

const queryString = 'name=John&age=30&city=New%20York';

const parsed = qs.parse(queryString);

console.log('Parsed Query:', parsed);

// 将对象序列化为查询字符串

const obj = {

name: 'Alice',

age: 25,

city: 'Los Angeles'

};

const serialized = qs.stringify(obj);

console.log('Serialized Query:', serialized);

在这个示例中,我们首先使用 qs.parse() 来解析查询字符串,将其转换为对象。然后,我们使用 qs.stringify() 将一个对象序列化为查询字符串。

qs 还提供了其他一些选项和功能,例如嵌套对象的处理、数组的处理、日期格式化等。您可以查阅 qs 库的文档以获取更多详细信息和用法示例:

https://github.com/ljharb/qs

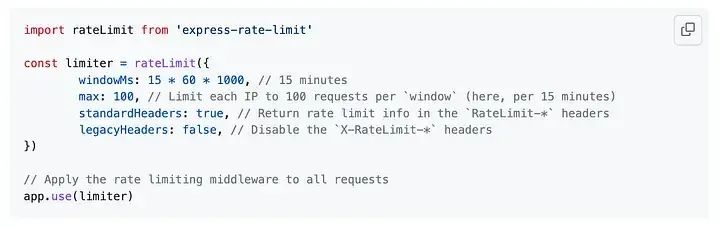

6. Express rate limit

这是 Express.js 应用程序中的一个重要中间件。它通过在 API 端点上设置请求速率限制,有助于减轻拒绝服务(DoS)和暴力破解攻击。在 GitHub 上已获得超过 2.5k 颗星。以下是

node-rate-limiter-flexible 库的用法和相关的代码示例:

首先,在您的项目中安装 node-rate-limiter-flexible 库,可以使用以下命令:

npm i --save rate-limiter-flexible在您的 Node.js 应用程序中,导入 node-rate-limiter-flexible 并使用它来设置请求速率限制:

const { RateLimiterMemory } = require('rate-limiter-flexible');

// 创建一个请求速率限制器

const rateLimiter = new RateLimiterMemory({

points: 5, // 每秒允许的请求次数

duration: 1 // 以秒为单位的时间窗口

});

// 在 Express.js 应用程序中使用请求速率限制器中间件

app.use((req, res, next) => {

rateLimiter.consume(req.ip) // 使用客户端 IP 地址进行限制

.then(() => {

next();

})

.catch((err) => {

res.status(429).send('Too Many Requests');

});

});

// ...其他中间件和路由的设置...

// 启动服务器

const port = process.env.PORT || 3000;

app.listen(port, () => {

console.log(`Server is running on port ${port}`);

});

在这个示例中,我们使用 RateLimiterMemory 创建了一个请求速率限制器。通过设置 points 和 duration 参数,我们可以定义每秒允许的请求次数和时间窗口。然后,我们在 Express.js 应用程序中使用中间件来应用请求速率限制器,使用客户端的 IP 地址来进行限制。如果客户端超过限制,它将收到一个 429 Too Many Requests 响应。

node-rate-limiter-flexible 还提供了其他的限制策略、存储适配器和配置选项,您可以根据需求进行调整。详细的文档可以在库的 GitHub 页面中找到:https://github.com/animir/node-rate-limiter-flexible

https://github.com/animir/node-rate-limiter-flexible

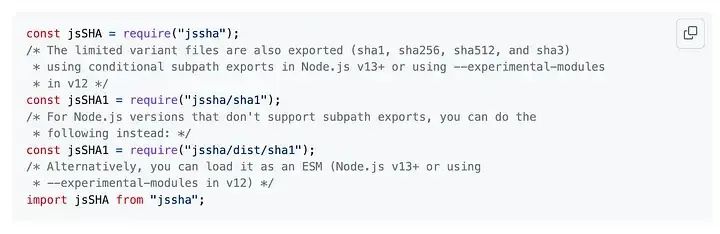

7. jsSHA

这是一个功能强大的 TypeScript/JavaScript 库,用于使用多种密码学算法对数据进行哈希处理。它允许您为敏感数据生成安全的哈希,确保数据的完整性和真实性。在 GitHub 上获得了超过2k颗星。以下是 jsSHA 库的用法和相关的代码示例:

首先,在您的项目中安装 jsSHA 库,可以使用以下命令:

npm install jssha在您的 JavaScript 代码中,您可以导入 jsSHA 并使用它来进行数据哈希:

javascriptCopy codeconst jsSHA = require('jssha');

// 创建一个 SHA-256 哈希对象

const shaObj = new jsSHA('SHA-256', 'TEXT');

// 要哈希的数据

const data = 'Hello, world!';

// 更新哈希对象的输入

shaObj.update(data);

// 获取最终的哈希值(十六进制表示)

const hash = shaObj.getHash('HEX');

console.log('Hash:', hash);

在这个示例中,我们首先创建了一个 SHA-256 哈希对象,然后使用 update() 方法更新输入数据,最后使用 getHash() 方法获取最终的哈希值。

jsSHA 支持多种加密算法,您可以在创建哈希对象时指定所需的算法,例如 'SHA-1'、'SHA-256'、'SHA-512' 等。

请注意,jsSHA 还提供了许多其他选项和功能,如 HMAC 计算、处理二进制数据等。您可以查阅 jsSHA 库的文档以获取更多详细信息和用法示例:https://caligatio.github.io/jsSHA/

总的来说,jsSHA 是一个方便的库,可用于在浏览器和 Node.js 中生成安全的数据哈希,以确保数据的完整性和认证。

https://github.com/Caligatio/jsSHA

结束

当今数字时代,安全性在应用程序开发中变得愈发重要。为了确保用户数据的保密性、完整性和可靠性,开发人员需要采取各种措施来应对安全挑战。在本文中,我们介绍了七个与安全相关的 JavaScript 库,它们为开发人员提供了强大的工具来保护应用程序免受各种潜在的安全威胁。

在您的开发旅程中,这些库将充当强大的盾牌,保护您的应用免受恶意行为的侵害。同时,随着技术的不断进步,我们也鼓励您保持警惕,时刻关注最新的安全标准和最佳实践,以确保您的应用程序始终处于安全的状态。如果您还有其他优秀的 JavaScript 库推荐,欢迎在评论中与我们分享。

由于文章内容篇幅有限,今天的内容就分享到这里,文章结尾,我想提醒您,文章的创作不易,如果您喜欢我的分享,请别忘了点赞和转发,让更多有需要的人看到。同时,如果您想获取更多前端技术的知识,欢迎关注我,您的支持将是我分享最大的动力。我会持续输出更多内容,敬请期待。