whohk,一款强大的linux应急响应辅助工具

【前言】

在linux下的应急响应往往需要通过繁琐的命令行来查看各个点的情况,有的时候还需要做一些格式处理,这对于linux下命令不是很熟悉的人比较不友好。本工具将linux下应急响应中常用的一些操作给集合了起来,并处理成了较为友好的格式,只需要通过一个参数就能代替繁琐复杂的命令来实现对各个点的检查。

【工具介绍】

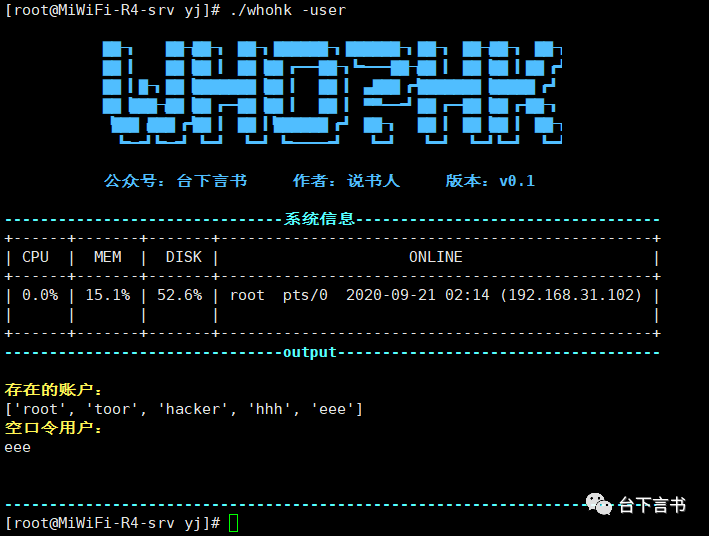

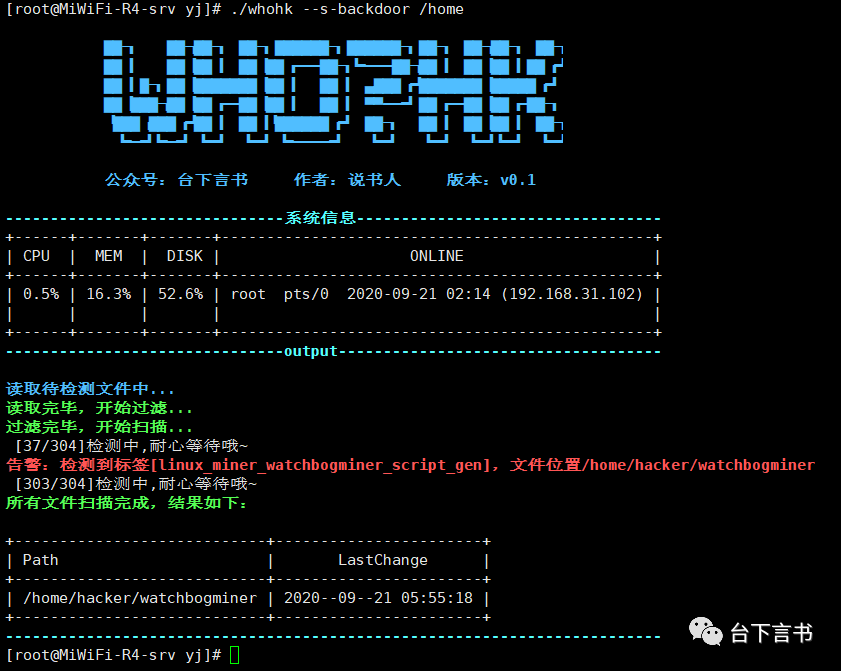

程序自动获取系统的CPU,内存,磁盘的使用率以及当前在线用户信息。

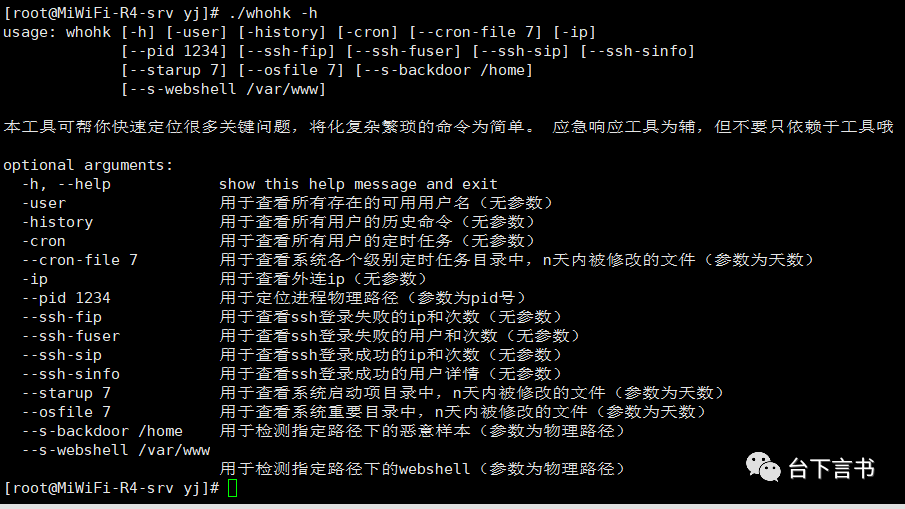

参数-h 或 --help 获取工具使用说明

参数-user 检查系统账户情况

参数-history 会筛选出所有用户下的可疑历史命令

参数-cron 列出所有用户的定时任务

参数--cron-file 7 列出7天内被修改过的各个级别定时任务目录的脚本,输入参数值为天数,参数为必选。

参数-ip 用于查看进程中对外连接情况

参数--pid 2848 根据进程pid来获取进程物理路径等详细信息,输入参数值为进程的pid,参数为必选。

参数--ssh-fip 查看登录失败的ip以及对应的次数,可用于分析爆破情况

参数--ssh-fuser 查看登录失败的账户名以及对应的次数

参数--ssh-sip 查看登录成功的ip以及对应的次数

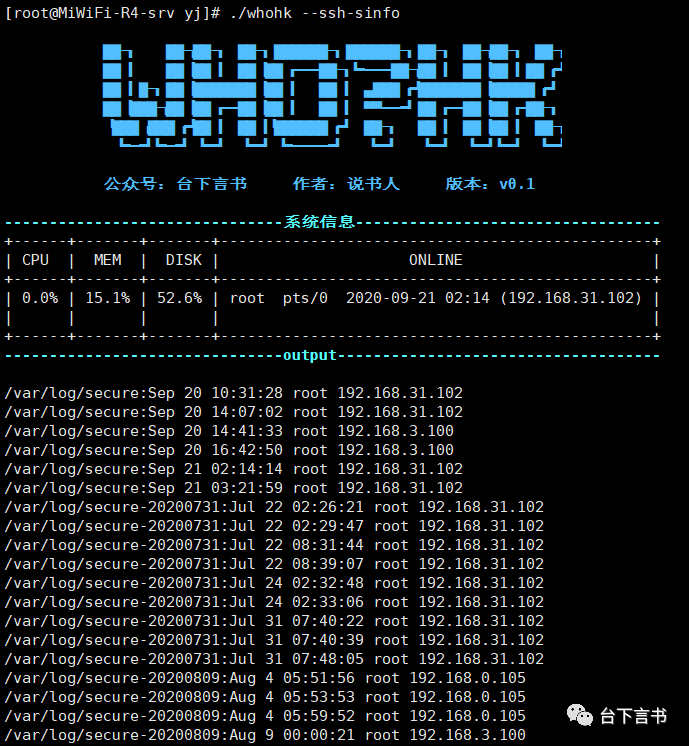

参数--ssh-sinfo 查看登录成功的详细记录

参数--starup 7 查看7天内被修改的启动项,输入的参数值为天数,参数为必选

参数--osfile 7 查看7天内被劫持的系统文件,输入的参数值为天数,参数为必选

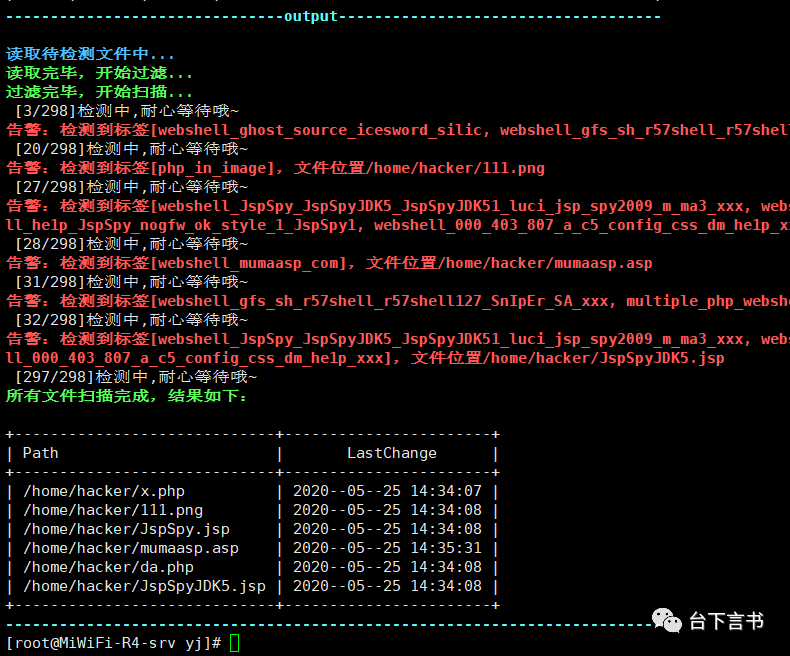

参数--s-webshell /home 用于检测指定目录下的webshell,输入的参数值为网站绝对路径,参数为必选

参数--s-backdoor /home 用于检测指定目录下的恶意软件,输入的参数值为待检测目录绝对路径,参数为必选

【工具补充说明】

webshell检测和恶意软件检测的规则库采用yara外置规则库,可自己随时更新,本次只放出来一些常见的规则库。

主程序名为“whohk”的二进制文件,上传后需要chmod +x whohk,加上执行权限。config下是纯真ip位置数据库,更新日期为20200920,也可以自行更新。

工具不含任何后门,自行选择是否使用。

自行对比

md5:992516c25337663afb0af2b3ace184ab

SHA1:75e81f0a3502d366d5454ca79642f4652cc97723

SHA256:ef18c975d970f42e959560ff9718d258316bce8e5295034f987cc40eddf95432

v0.1版本可能有些方面没考虑到,欢迎各位大佬提提意见,本工具会不断更新完善。

工具虽好,但不建议完全依赖于工具,应急场景各种各样都有,工具不一定能够面面俱到,有的时候还是得手工。

【工具获取】

公众号后台回复“whohk”来获取,也可以加入知识星球获取。