继上一批高调勒索软件消失后 这7个新的勒索软件继承双重勒索

新的勒索软件即服务组织寻找分支机构勒索新的受害者。

在今年年中一系列高调的攻击之后,一些规模庞大、臭名昭著的勒索软件销声匿迹了。

Conti针对爱尔兰医疗服务,DarkSide针对美国殖民管道,REvil针对肉类加工巨头JBS和远程管理软件公司Kaseya的勒索软件攻击,导致拜登政府开始重视破坏勒索软件的商业模式。

很快,DarkSide和REvil消失了,Avaddon也消失了,专家说他们看起来很有威胁性。所有这些都是“勒索软件即服务”(ransomware-a -service)操作,即运营商开发加密锁勒索软件,并将其提供给分支机构——本质上是个体承包商——这些分支机构会感染受害者。无论何时受害者支付,关联公司和运营商共享预先安排的收益分割。

The Record最近报道称,心怀不满的Conti附属公司泄露了用于培训附属公司的手册和技术指南,声称他的薪酬过低。

新命名的勒索软件和团伙出现

鉴于勒索软件仍然有提供巨额盈利的潜力,许多机构没有做好充分的防护,安全专家认为,Avaddon、DarkSide和REvil背后的核心运营商只会以不同的名称重来。与此同时,分支机构经常与多个勒索软件操作合作,有时是同时进行。因此,尽管一些群体似乎来去匆匆,但勒索软件的商业模式仍在蓬勃发展。

与往常一样,新的勒索软件团伙定期亮相。他们都使用双重勒索,这意味着他们声称在加密锁定系统之前窃取数据,并威胁将窃取的数据泄露到数据泄露站点,除非受害者支付赎金。

以下是有关七个此类操作的更多详细信息:ALTDOS、AvosLocker、Hive、HelloKitty、LockBit 2.0和OnePercent Group,以及DarkSide衍生产品BlackMatter。

1. 阿尔多斯

新加坡网络安全局、警察部队和个人数据保护委员会警告称,ALTDOS网络犯罪行动自去年12月出现以来,一直针对孟加拉国、新加坡和泰国的组织。

“目前尚不清楚ALTDOS使用了哪种勒索软件变体,ALTDOS将使用ProtonMail上的电子邮件地址联系受害者,要求他们支付赎金,否则泄露的数据将被公布。”

如果受害者没有在给定的时间范围内响应或遵守赎金要求,ALTDOS还可能对受害者面向互联网的系统发起分布式拒绝服务攻击,以中断运营服务并提醒他们支付赎金。

2. AvosLocker

这项行动于6月首次被发现,研究人员表示,它似乎专注于美国、英国和欧洲部分地区的小型律师事务所,以及货运、物流和房地产公司。但到上月底,这家小公司似乎仍在试图招募更多的附属机构,如,通过Jabber和Telegraph分发的垃圾邮件广告。

截至上周四,AvosLocker基于Tor的数据泄露网站列出了11名受害者,其中包括阿联酋Moorfields眼科医院,该医院是英国国家卫生服务部Moorfields眼科医院基金会信托基金的一个分支机构,该组织称其窃取了超过60GB的数据。Moorfields已经证实了这次袭击。

“与其许多竞争对手一样,AvosLocker 提供技术支持,帮助受害者在受到加密软件攻击后恢复,该组织声称该软件具有‘防故障’、低检测率且能够处理大文件,”Palo Alto的Unit 42威胁研究小组的Santos和Ruchna Nigam在博客中称。“观察到最初的赎金要求从 50,000美元到75,000美元不等。”

3. Hive 勒索软件

专家表示,新来的Hive 勒索软件于 6 月 26 日首次被@fbgwls245 Twitter 帐户背后自称为韩国的“勒索软件猎人”发现,他在上传到 VirusTotal 恶意软件扫描服务后发现了该组织的恶意可执行文件。

6月26日,自称来自韩国的“勒索软件猎人”@fbgwls245推特账号首次发现了Hive勒索软件,该用户在将该组织的恶意可执行文件上传到VirusTotal恶意软件扫描服务后发现了该软件。

周四,Hive的数据泄露网站列出了34名受害者。“Hive使用勒索工具中所有可用的工具来给受害者制造压力,包括最初妥协的日期,倒计时,泄漏实际在他们的网站上公布的日期,甚至在社交媒体上分享泄露的选项。

黑莓的研究和情报团队最近表示,根据观察到的Hive样本,该恶意软件似乎“仍在开发中”。

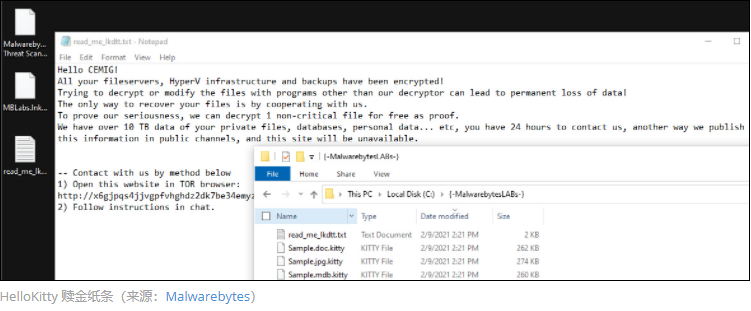

4. HelloKitty

涉及HelloKitty勒索软件的攻击于2020年初首次被发现。 4月FireEye警告说,使用 HelloKitty的攻击者一直针对未打补丁的SonicWall SMA 100系列统一接入网关。供应商于1月23日确认并于2月23日修补了设备中的零日漏洞,命名为CVE-2021-20016。

7月,Palo Alto的研究人员表示,他们发现了“HelloKitty 的 Linux变体,其目标是 VMware的ESXi管理程序,该管理程序广泛用于云和本地数据中心。” ESXi 管理程序很可能成为攻击目标,因为如果攻击者成功加密锁定这些系统,可能会要求巨额赎金。使用HelloKitty的攻击者索要高达1000万美元的赎金,但他们最近收到了三笔总计仅150 万美元的大笔赎金。

5. LockBit 2.0

LockBit以前称为ABCD勒索软件,自2019年9月以来一直活跃,但它最近推出了该操作称为LockBit 2.0的勒索软件,近期受害者包括咨询公司埃森哲。

“LockBit 2.0 以拥有当今勒索软件威胁环境中最快、最有效的加密方法之一而自豪,”趋势科技在最近的一份报告中表示。

显然是为了提高该组织的形象并吸引新的附属机构,该组织的一位名为“LockBitSupp”的发言人最近接受了俄罗斯OSINT YouTube频道的采访,赞扬了他的运营计划的优点,他说这是每笔赎金的80%支付给负责的附属机构。LockBitSupp还表示,运营商继续改进恶意软件和其他工具,试图使攻击不仅更快,而且更自动化,包括泄露数据并将其路由到专用的数据泄漏站点。

LockBit 2.0泄漏站点列出了64名受害者,其中一些已经公布了他们被盗的信息,而其他人的倒计时仍在运行。

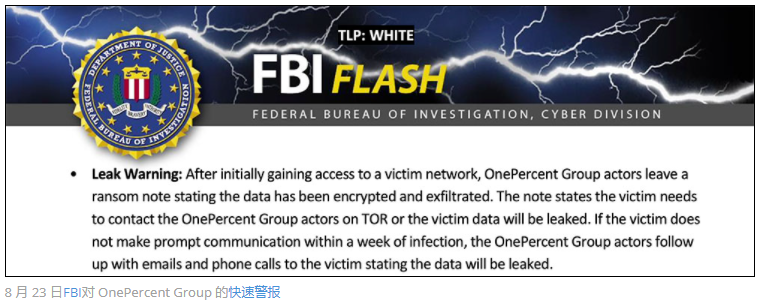

6. OnePercent Group

联邦调查局周一发布了关于OnePercent Group的快速警报,警告称该组织自2020年11月以来一直活跃,并利用钓鱼攻击让受害者感染IcedID——又名BokBot——银行木马。这些钓鱼电子邮件带有包含Microsoft Word或Excel文档的zip文件,其中包含旨在安装恶意软件的恶意宏,该宏会删除并执行Cobalt Strike渗透测试工具。

FBI表示,攻击者通过使用PowerShell脚本,在网络上横向移动,使用Rclone工具将数据转移到云存储,然后最终在所有可能的地方部署加密锁定恶意软件。

FBI报告称:“在部署勒索软件之前,这些行动者已经在受害者的网络中被观察了大约一个月。”

FBI表示,在那之后,“受害者将开始收到要求赎金的假冒电话号码,并获得一个质子邮件(ProtonMail)电子邮件地址,以便进一步沟通。”“这些行动者会坚持要求与受害公司的指定谈判代表对话,或者以其他方式威胁要公布被盗数据。”

该组织称,对于任何拒绝付款的受害者,该组织此前曾威胁要将窃取的数据卖给REvil,也就是Sodinokibi组织。

7. BlackMatter 勒索软件

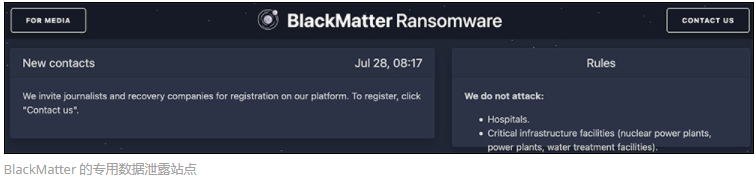

7月下旬,一名网名为“BlackMatter”的网络犯罪论坛用户宣布启动一项新行动,“将DarkSide、REvil和LockBit的最佳特性融入其中”。

然而,在分析了一个在野外发现的BlackMatter 解密器后,不同安全公司得出结论:BlackMatter正是DarkSide的品牌重塑。

因此不难得出结论,勒索软件运营商会通过简单地改变名称以进行新的活动。信息安全资深人士威廉·休·默里称,50年前我们就知道黑客是一种让人上瘾的行为,期待他们改革是不切实际的,与其说他们走向消亡,不如说又进行了品牌重塑。

不要指望勒索软件真正消失,与其期待控制勒索软件不如加强自身防御。组织机构的网络安全性取决于其最脆弱的环节,而众多安全漏洞为网络犯罪分子提供了“便捷通道”。“大型漏洞”听起来可能反乌托邦,但它们正在成为现代网络危机的一个共有的特征。然而,企业若仍然依靠传统技术来使做预防准备,是一个危险的信号。

勒索软件在不断升级自身功能,以逃避或绕过软件安全检测,从而利用系统安全漏洞实施攻击。因此,企业机构更要确保软件系统中不存在安全漏洞,从软件内部确保安全。

对软件开发企业来说,加强在软件开发生命周期中的安全检测,如用SAST、SCA、DAST等自动化工具,可以有效减少系统安全漏洞,大大降低软件遭到攻击的几率。

参读链接:

https://www.inforisktoday.com/7-emerging-ransomware-groups-practicing-double-extortion-a-17384