爬虫 | Js逆向某市场监督平台加密分析

声明:本文只用于学习研究,禁止用于非法用途,如有侵权,请联系我删除,谢谢!

大家好,我是村长~~

在做爬虫逆向中,我们绝大多数遇到的都是请求参数或者cookie加密之类的分析

今天给大家分享一个不一样的,属于响应数据response的加密

话不多说,网站地址如下:

aHR0cDovL2p6c2MubW9odXJkLmdvdi5jbi9kYXRhL2NvbXBhbnk=

分析

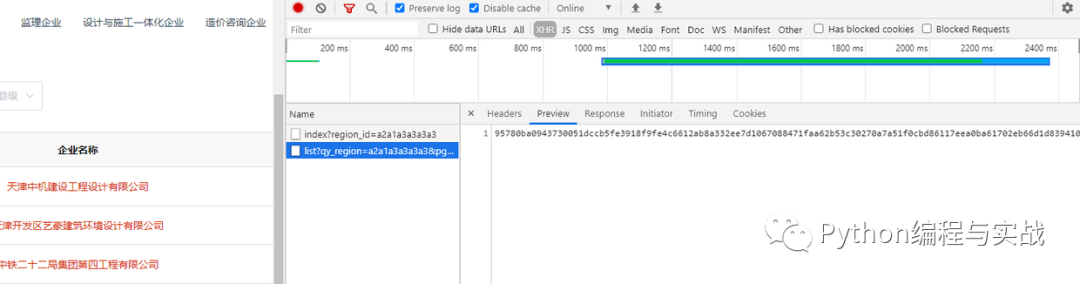

response加密意味着,你抓包后拿到的响应不是我们平常看到的json或者html数据

而是一大串字符串,比如该网站的数据返回

很多人可能会一脸懵逼

其实既然网页上面返回了真实的数据

那么它一定有一个解密的过程,所以我们要做的就是找到解密的Js代码

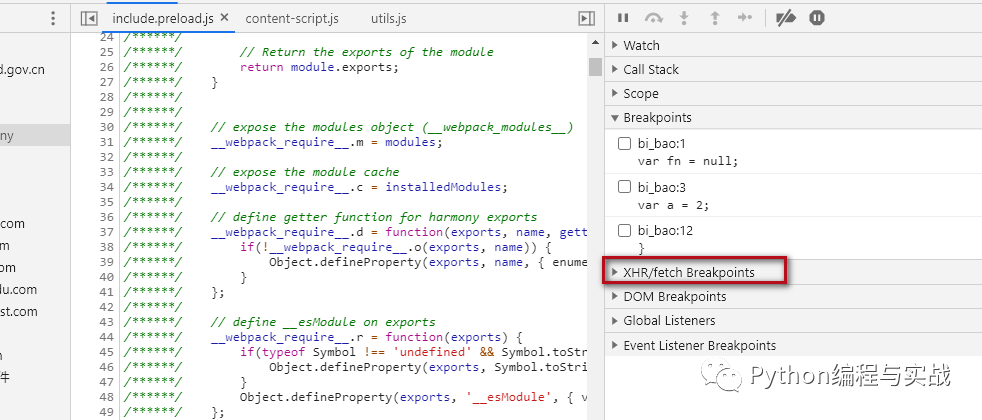

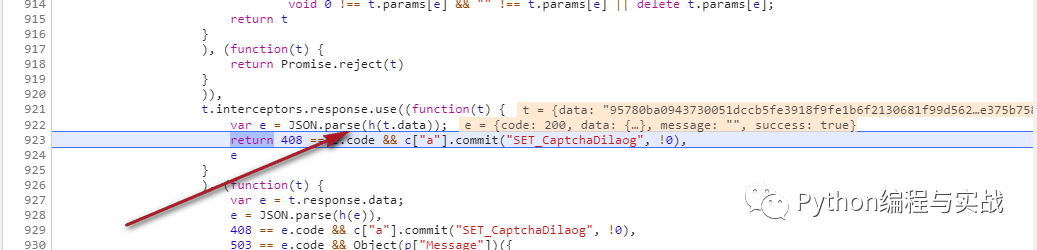

这是一个 xhr 请求,和之前一样下 xhr 断点,不会的可以看看前面的文章

断点断下的位置是发起请求的地方

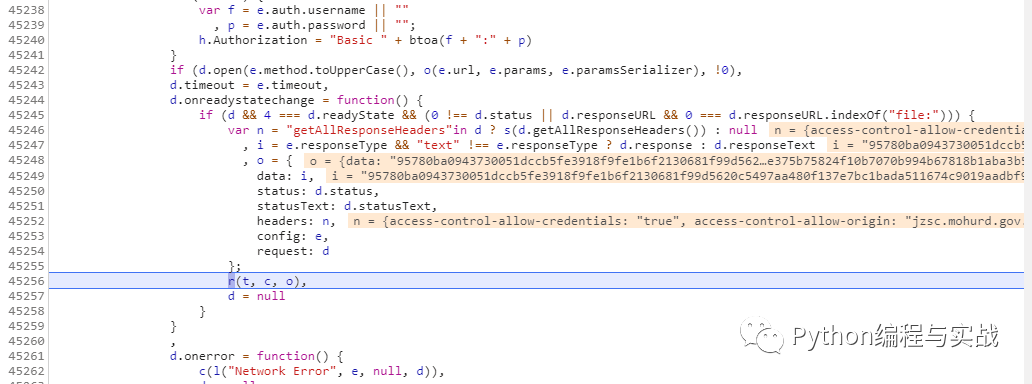

这时候我们要做的就是往后找加密函数,按F10继续往下走

可以看到,这个 e 就是解密后的响应。

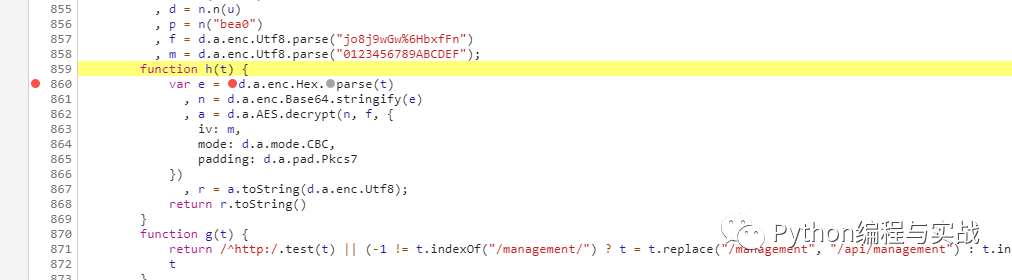

那么关键就是这个 h() 函数了,点击进去

哇哦!熟悉的味道,这不就是AES解密吗

验证

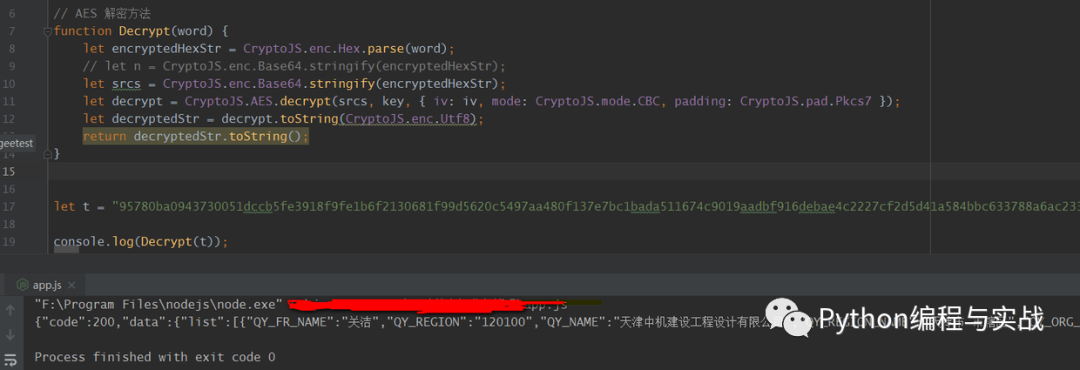

对于这种加密,直接套用 crypto-js 模块即可,不用费时去扣代码

找到几个关键的参数:

密钥 key,也就是图片中的 f = d.a.enc.Utf8.parse("jo8j9wGw%6HbxfFn")

密钥偏移量iv, 也就是图片中的 d.a.enc.Utf8.parse("0123456789ABCDEF")

完整代码如下:

const CryptoJS = require('crypto-js');

const key = CryptoJS.enc.Utf8.parse("jo8j9wGw%6HbxfFn");

const iv = CryptoJS.enc.Utf8.parse('0123456789ABCDEF');

// AES 解密方法

function Decrypt(word) {

let e = CryptoJS.enc.Hex.parse(word);

let n = CryptoJS.enc.Base64.stringify(e);

let a = CryptoJS.AES.decrypt(n, key, { iv: iv, mode: CryptoJS.mode.CBC, padding: CryptoJS.pad.Pkcs7 });

let r = a.toString(CryptoJS.enc.Utf8);

return r.toString();

}

将加密的字符串结果 t ,传进去运行解密

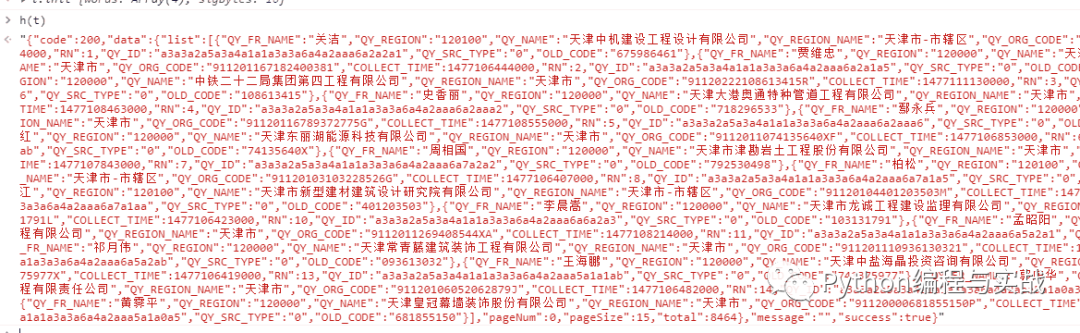

对比结果输出,game over !!!

THANKS

- End -

爬虫 | JS逆向某验滑动加密分析

JS逆向实战之混淆加密和AES加密的破解

评论