警惕软件供应链攻击!身份验证平台ForgeRock存在严重RCE漏洞

澳大利亚和美国的网络安全机构警告称,ForgeRock的OpenAM访问管理解决方案存在一个被积极利用的漏洞,该漏洞可被用来在受影响的系统上远程执行任意代码。

在一份警报中称,ACSC(澳大利亚网络安全中心)已经观察到网络攻击者利用这个漏洞来破坏多个主机并部署额外的恶意软件和工具,但ACSC没有透露攻击的性质、它们的广泛程度及利用网络攻击者的身份。

ForgeRock是一家数字身份管理解决方案提供商,产品涉及身份管理、访问管理、用户管理访问、目录服务、边缘安全和身份网关等,产品及解决方案被超过1100个企业使用,包括飞利浦、Geico、BBC、宝马、皮尔森和德勤等,用于验证身份信息等。

攻击与远程代码执行(RCE)漏洞有关

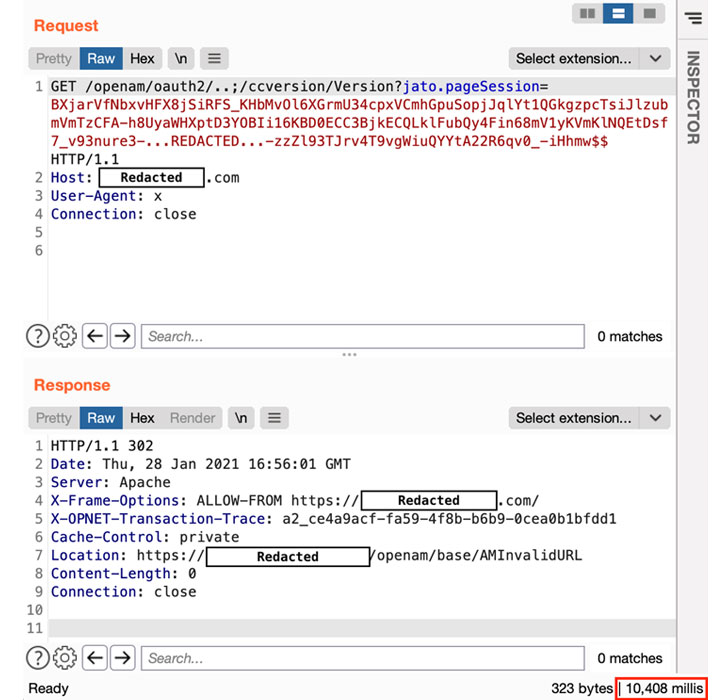

该问题被跟踪为CVE-2021-35464,与ForgeRock访问管理器身份和访问管理工具中的预身份验证远程代码执行(RCE)漏洞有关,源于该软件使用的Jato框架中的不安全Java 反序列化。

网络攻击者利用这个漏洞将在当前用户的上下文中执行命令,而不是作为root用户(除非ForgeRock AM以root用户身份运行,但这是不推荐的)。

“攻击者可以使用代码执行来提取凭据和证书,或者通过部署某种外壳(例如常见的植入物Cobalt Strike)在主机上获得进一步的立足点。

该漏洞影响版本6.0.0.x和6.5的所有版本,直到并包括6.5.3。

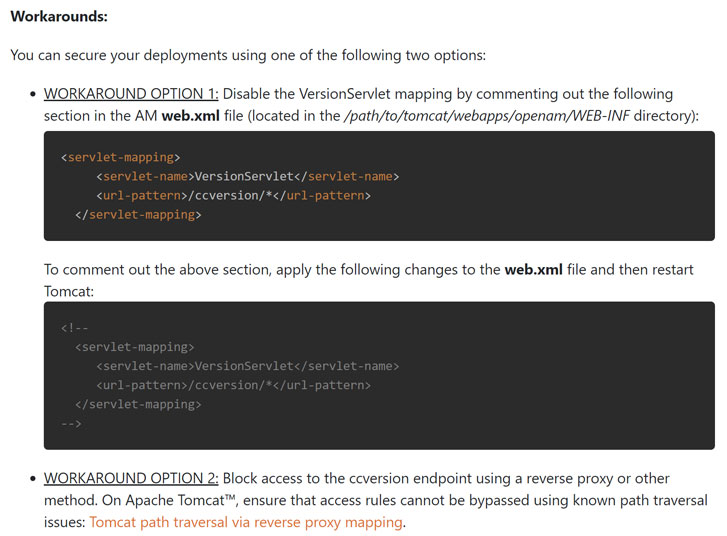

目前,此漏洞问题已在2021年6月29日发布的AM7版本中解决,建议客户快速部署补丁,以减少与漏洞相关的网络安全风险及软件供应链攻击。

警惕软件供应链攻击

随着网络犯罪分子的手段不断提升,近几年通过安全软件存在的漏洞对下游公司实施攻击及数据入侵的软件供应链攻击事件愈发频繁,软件供应链攻击影响巨大,涉及被害企业数量多,破坏网络后所耗费的金额也远远高于一般的软件攻击事件。杜绝或减少软件供应链攻击,就要对上中下游企业的网络全面进行安全检测及防御,尤其上游软件产品中的安全漏洞,给下游企业遭受攻击埋下潜在风险点。建议企业在开发软件过程中,除了在验收阶段进行软件安全测试外,加强在开发期间对自编代码及开源代码的安全检测,将代码安全检测工具集成到开发过程中,在保证开发效率的同时,兼顾软件安全。

参读链接:https://thehackernews.com/2021/07/critical-rce-flaw-in-forgerock-access.html